Come individuare le e-mail di phishing generate dall'intelligenza artificiale nel 2026 (oltre i refusi)

Autore: Adam Collins

Ricevete un'e-mail dalla vostra banca. Logo perfetto. Nessun errore di battitura. Il vostro nome è scritto correttamente. Una richiesta cortese ma urgente di verificare il vostro conto. È una truffa e senza questa guida non lo sapreste mai.

Nel 2026, la vecchia regola "cerca solo la cattiva grammatica" è obsoleta. L'ingegneria sociale guidata dall'intelligenza artificiale ha creato un'era di "phishing perfetto", in cui le e-mail fraudolente sono praticamente indistinguibili dalla corrispondenza commerciale legittima. L'Anti-Phishing Working Group (APWG) riferisce che gli attacchi sono ora più veloci, più personalizzati e sempre più automatizzati.

ScamAdviser ha segnalato oltre 300.000 domini sospetti solo nel primo trimestre del 2026, con un aumento del 40% rispetto all'anno precedente. La minaccia sta accelerando. Ecco come individuare le tendenze delle e-mail di phishing 2026 prima che vi colgano di sorpresa.

In breve

L'intelligenza artificiale scrive oggi e-mail di phishing grammaticalmente impeccabili e visivamente convincenti. Per essere al sicuro nel 2026:

- Verificate il dominio effettivo del mittente, non solo il nome visualizzato (uno dei maggiori segnali di spoofing delle e-mail).

- Non scansionate mai i codici QR provenienti da e-mail non richieste (Quishing).

- Verificare la presenza di SPF/DKIM PASS nelle intestazioni delle e-mail per una verifica tecnica.

- Utilizzare un programma di controllo delle e-mail di phishing come ScamAdviser per convalidare i link sospetti.

- Considerare l'urgenza, la paura o il panico come un segnale di allarme automatico.

- Se avete cliccato su un link sospetto, disconnettetevi immediatamente e cambiate le password da un dispositivo pulito.

Bandiere rosse moderne: Cosa è cambiato nel 2026

1. Prosa perfetta per l'intelligenza artificiale

I truffatori ora utilizzano i Large Language Models (LLM) per scrivere in modo impeccabile. La Federal Trade Commission (FTC) avverte che il branding professionale e la sintassi perfetta sono ormai standard nelle truffe, non più eccezionali. Un'e-mail curata non è più un segno di legittimità.

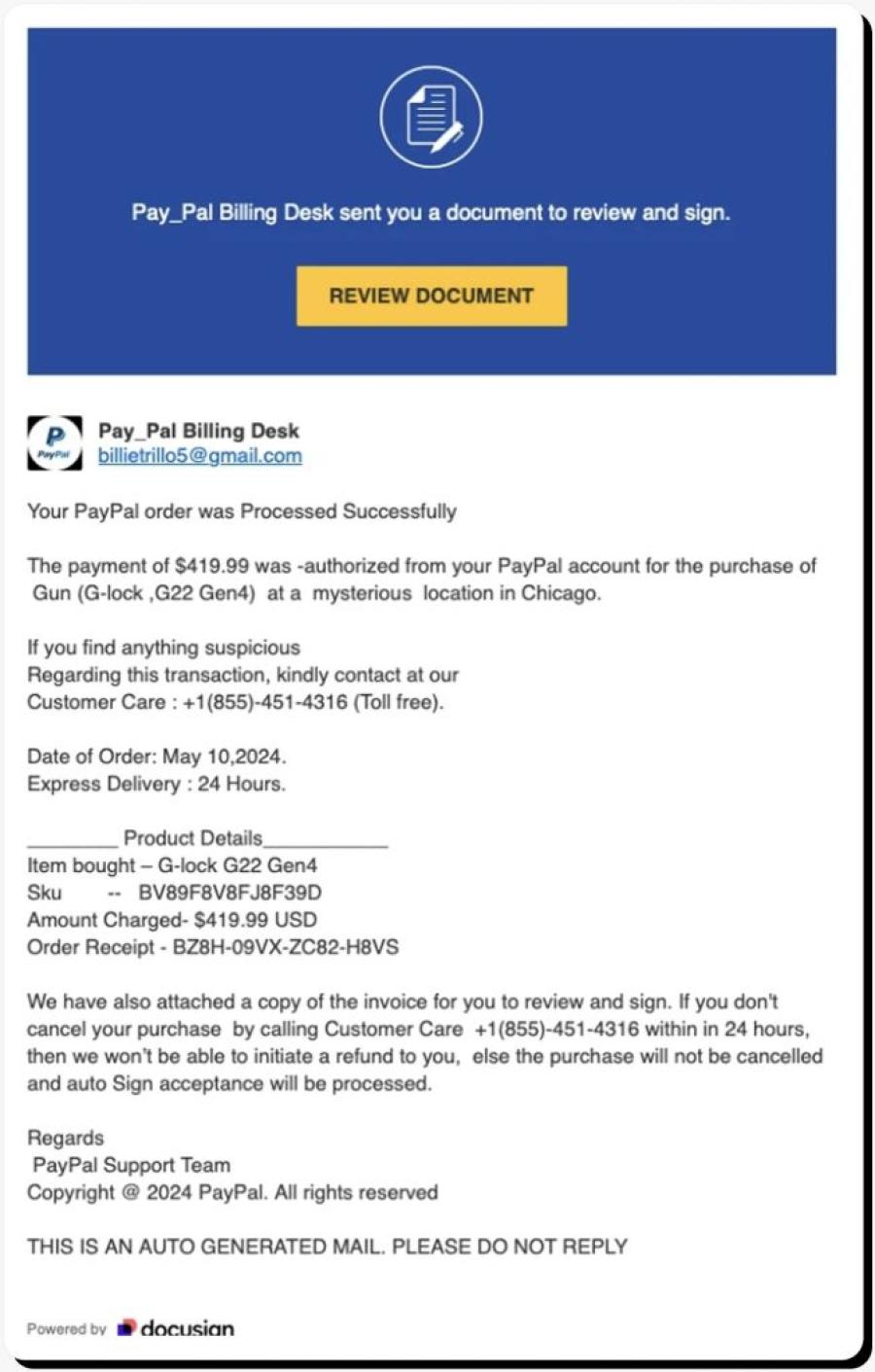

Esempi di e-mail di AI Phishing:

- L'amo del "progetto interno": Un'e-mail che fa riferimento a un progetto reale a cui si sta lavorando (estratto da LinkedIn) e che chiede di esaminare un PDF con il "budget aggiornato".

- La truffa "Elezione dei benefici": Un'e-mail delle risorse umane perfettamente in orario durante l'effettivo periodo di apertura delle iscrizioni della vostra azienda, che conduce a un falso portale di accesso.

Da tenere d'occhio invece: richieste insolite, urgenza inaspettata e disallineamento dei domini (di cui si parla più avanti).

2. Quishing - Phishing con codice QR

Poiché i filtri di sicurezza faticano a scansionare le immagini, gli aggressori inseriscono codici QR dannosi direttamente nelle e-mail. In genere affermano che è necessario "Scansionare per verificare la propria identità" o "Scansionare per richiedere la ricompensa".

Esempio del mondo reale

All'inizio del 2026, i truffatori si sono spacciati per DocuSign con un marchio impeccabile, un dominio convincente (docusign-secure.io) e un codice QR incorporato. Oltre 14.000 persone hanno scansionato il codice in 48 ore prima che venisse segnalato e rimosso.

Regola: Non scansionate mai un codice QR proveniente da un'e-mail non richiesta. Se dovete verificare, digitate manualmente l'indirizzo web dell'azienda.

3. La trappola del sottodominio

Gli aggressori creano URL lunghi e convincenti che nascondono il vero dominio. La regola fondamentale è leggere il dominio da destra a sinistra, procedendo a ritroso dalla prima barra singola (/).

| URL truffa | URL legittimo |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

Negli URL truffa di cui sopra, il vero dominio è tutto ciò che si trova dopo l'ultimo punto prima della barra, ad esempio security-update.io, non Amazon.

Triage tecnico: Identificare i segnali di spoofing delle e-mail

Un'e-mail aziendale legittima mostrerà SPF: PASS e DKIM: PASS nelle sue intestazioni. Se si vede FAIL o SOFTFAIL, il mittente è quasi certamente spoofato.

Come controllare in Gmail:

- Aprite l'e-mail e fate clic sul menu a tre punti (⋮) in alto a destra.

- Selezionare "Mostra originale".

- Cercate le righe: SPF: PASS / FAIL e DKIM: PASS / FAIL vicino alla parte superiore.

In Outlook: File → Proprietà → Intestazioni Internet → scorrere per trovare i risultati SPF e DKIM.

La regola di verifica dei 3 secondi

Prima di interagire con qualsiasi e-mail, eseguite questo rapido controllo mentale:

1 Ispezionare il mittente

Il dominio effettivo dell'e-mail (ad esempio, @scamadviser.com) corrisponde esattamente, non solo il nome visualizzato?

2 Passare il mouse, non fare clic

L'anteprima dell'URL nel browser corrisponde al sito ufficiale? Controllate da destra a sinistra.

3 Controlla le emozioni

L'e-mail usa la paura, l'avidità o il panico per costringere a un'azione immediata? Questo è il fattore scatenante.

Lista di controllo: La vostra e-mail è un Phish del 2026?

Utilizzate questa lista di controllo prima di cliccare su un link o di compiere un'azione richiesta in un'e-mail:

Controllo del nome visualizzato

- Microsoft" proviene effettivamente da un indirizzo @microsoft.com? Fate clic con il tasto destro del mouse sul nome del mittente per scoprire il vero indirizzo.

Il test dell'hovering

- Il link punta al sito ufficiale o a un URL sospetto/accorciato (ad esempio, bit.ly, un sottodominio trappola)?

Push MFA inaspettato

- Avete ricevuto una notifica push per "approvare" un accesso che non avete avviato? Rifiutatela immediatamente.

Urgenza forzata

- Minaccia di "cancellare il vostro account" o "sospendere l'accesso" entro poche ore? L'urgenza è una tattica di manipolazione.

Richiesta di codice QR

- Vi viene chiesto di scansionare un codice QR non richiesto? Non scansionatelo.

Controllo SPF / DKIM

- Se avete dei sospetti, controllate le intestazioni delle e-mail. Un risultato negativo conferma che si tratta di un'email contraffatta.

Un'e-mail di phishing può rubare i vostri dati senza password?

Sì. I moderni attacchi di Session Hijacking possono rubare i cookie del browser o i token di accesso attivi semplicemente facendo clic su un link dannoso. Questo permette agli aggressori di entrare nel vostro account anche se avete attivato l'autenticazione a più fattori (MFA). Passate sempre il mouse sui link prima di fare clic per verificarne la destinazione.

Passi immediati per il recupero: Se avete cliccato su un link di phishing

Agite rapidamente: la velocità conta:

- Disconnettersi immediatamente - scollegare il dispositivo da Internet (Wi-Fi e dati mobili) per bloccare la potenziale esfiltrazione dei dati.

- Utilizzate un dispositivo pulito: su un dispositivo separato e non interessato, cambiate le vostre password e reimpostate le chiavi MFA per qualsiasi account collegato.

- Eseguire una scansione completa del malware sul dispositivo interessato prima di ricollegarlo.

- Passare a un MFA resistente al phishing - il CISA consiglia di passare alle chiavi di sicurezza FIDO2 (ad esempio, YubiKey) come protezione più forte disponibile.

- Segnalatelo: fate una segnalazione su ReportFraud.ftc.gov e informate la vostra banca o i fornitori di servizi interessati.

Domande frequenti

Come faccio a sapere se un'e-mail è una truffa se non ci sono errori di battitura?

Nel 2026, le e-mail di truffa generate dall'intelligenza artificiale sono grammaticalmente impeccabili. Invece di controllare gli errori di battitura, verificate il dominio e-mail effettivo del mittente (non il nome visualizzato), cercate un senso di urgenza forzata e controllate se la destinazione del link corrisponde al sito web ufficiale. Se uno di questi tre elementi non è corretto, considerate l'e-mail come sospetta.

Che cos'è il quishing e come posso stare al sicuro?

Il quishing è il phishing effettuato tramite codici QR. Riesce a bypassare i filtri di sicurezza delle e-mail perché non c'è un link di testo da scansionare, ma solo un'immagine. Per essere sicuri: non scansionate mai un codice QR inaspettato da un'e-mail. Se dovete verificare, utilizzate un'applicazione di scansione sicura che visualizzi l'anteprima dell'URL di destinazione prima di aprirlo, oppure digitate manualmente l'indirizzo del sito web dell'azienda nel vostro browser.

Cos'è la trappola del sottodominio?

Gli aggressori creano URL che a prima vista sembrano legittimi, ma che contengono un dominio nascosto. Ad esempio: amazon.com.security-update.io sembra fare riferimento ad Amazon, ma il vero dominio è security-update.io. Per decodificare un URL, leggerlo da destra a sinistra a partire dal primo singolo slash in avanti: il vero dominio è l'ultimo segmento prima dello slash.

Cosa devo fare se ho cliccato su un link di phishing?

Scollegare immediatamente il dispositivo da Internet per impedire l'esfiltrazione dei dati. Quindi, su un dispositivo pulito separato, modificate le password e reimpostate le chiavi MFA. Eseguite una scansione completa del malware sul dispositivo interessato prima di ricollegarlo. Infine, segnalate l'accaduto su ReportFraud.ftc.gov e informate la vostra banca o i fornitori di servizi interessati.

Tenere testa ai truffatori

Nel 2026, la migliore difesa è una sana dose di scetticismo e l'abitudine di verificare prima di cliccare. ScamAdviser analizza milioni di siti web e di e-mail per aiutarvi a rimanere protetti. Se qualcosa vi sembra strano, fidatevi di questo istinto e verificate su ScamAdviser.com prima di agire.

Adam Collins, che non è il suo vero nome per motivi di sicurezza e privacy, è un ricercatore di sicurezza informatica di ScamAdviser con oltre quattro anni di esperienza sul fronte digitale. Dopo aver trascorso più di 1.500 giorni ad analizzare migliaia di piattaforme sospette e le tendenze di frode emergenti, traduce truffe complesse in consigli pratici per i consumatori. La missione di Adam è semplice: esporre le bandiere rosse in modo che possiate navigare sul web senza paura.

Segnala una truffa!

Ti sei innamorato di una bufala, hai comprato un prodotto falso? Segnala il sito e avvisa gli altri!

Categorie di truffe

Aiuto e Informazioni

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Storie popolari

In breve: Una buona VPN protegge la vostra privacy con una forte crittografia, una rigorosa politica di assenza di log e protocolli veloci come WireGuard. Le migliori VPN offrono anche un'ampia copertura di server, protezione dalle perdite e app facili da usare per tutti i dispositivi. Per il 2025, i migliori fornitori sono NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost e Mullvad, ognuno dei quali eccelle per velocità, sicurezza o valore. In un'epoca in cui ogni clic è tracciato, una rete privata virtuale (VPN) non è più solo un lusso: è uno strumento essenziale per la privacy e la sicurezza digitale. Una VPN funziona creando un tunnel sicuro e crittografato tra il vostro dispositivo e Internet, mascherando il vostro vero indirizzo IP e proteggendo i vostri dati sensibili da occhi indiscreti. Ma con centinaia di provider in circolazione, come si fa a distinguere quelli sicuri da quelli sospetti? Questa guida illustra le caratteristiche irrinunciabili di una VPN di qualità e mette in evidenza i 7 servizi più quotati per il 2025. Cosa cercare in una buona VPN: i 4 pilastri non negoziabili 1. Caratteristiche di sicurezza di ferro Crittografia forte: AES-256, il gold standard. Protocolli sicuri: OpenVPN, WireGuard, NordLynx, Lightway. Evitare PPTP. Kill Switch: Garantisce l'assenza di fughe accidentali di IP. Protezione dalle fughe: Copre DNS, IPv6 e WebRTC. 2. Pratiche di privacy verificate Politica No-Logs: Nessun tracciamento di attività o metadati. Verifiche indipendenti: Verifica da parte di terzi. Giurisdizione sicura: Preferire paesi al di fuori delle alleanze 5/9/14 Eyes. 3. Prestazioni ad alta velocità Protocolli veloci: WireGuard ed equivalen

Come proteggere se stessi e la propria famiglia dopo una violazione dei dati personali Quando i vostri dati finiscono nelle mani sbagliate Avete appena ricevuto quella terrificante notifica? O forse avete notato attività sospette nei vostri conti? Fate un respiro profondo. Una violazione dei dati, ovvero l'accesso non autorizzato o l'esposizione di dati sensibili, protetti o riservati, è un evento profondamente inquietante. Può farvi sprofondare in un mondo di preoccupazioni, con rischi che vanno dalle perdite finanziarie al furto di identità, fino a un significativo stress emotivo e a un danno alla reputazione. I numeri non mentono: secondo un rapporto di 2024, il numero di notifiche di violazione dei dati è cresciuto di un impressionante 211% rispetto all'anno precedente. Non si tratta solo di una minaccia lontana, ma di una cruda realtà che molti individui devono affrontare. Solo quest'anno abbiamo visto grandi organizzazioni come Adidas e Qantas alle prese con violazioni di dati di alto profilo, che hanno colpito innumerevoli clienti. Questo sottolinea una verità cruciale: nessuno è intoccabile. Di conseguenza, un'azione strategica è l'unico modo per ridurre al minimo il rischio e proteggere il vostro futuro. Questa guida è il vostro piano d'azione d'emergenza, progettato per guidarvi in ogni fase cruciale, dalla conferma della violazione alla protezione della vostra vita digitale a lungo termine. Parte 1: Confermare la violazione e comprendere il danno Il primo passo consiste nel rispondere alla domanda definitiva: I miei dati sono stati compromessi e, se sì, in che misura? Iniziate dalle basi: Controllare le notifiche ufficialiLe aziende affidabili sono obbligate per legge a informarv