Como detetar e-mails de phishing gerados por IA em 2026 (para além dos erros de digitação)

Autor: Adam Collins

Recebe uma mensagem de correio eletrónico do seu banco. Logótipo perfeito. Sem erros de digitação. O seu nome está escrito corretamente. Um pedido educado mas urgente para verificar a sua conta. É uma burla - e sem este guia, nunca o saberia.

Em 2026, a velha regra de "basta procurar a má gramática" está obsoleta. A engenharia social impulsionada pela IA criou uma era de "phishing perfeito", em que os e-mails fraudulentos são praticamente indistinguíveis da correspondência comercial legítima. O Anti-Phishing Working Group (APWG) refere que os ataques são agora mais rápidos, mais personalizados e cada vez mais automatizados.

O ScamAdviser sinalizou mais de 300.000 domínios suspeitos só no primeiro trimestre de 2026 - um aumento de 40% em relação ao ano anterior. A ameaça está a acelerar. Veja como detetar as tendências de phishing por e-mail em 2026 antes que elas o peguem desprevenido.

Em poucas palavras

A IA agora escreve e-mails de phishing que são gramaticalmente perfeitos e visualmente convincentes. Para se manter seguro em 2026:

- Verifique o domínio real do remetente e não apenas o nome de exibição (um dos maiores sinais de falsificação de e-mail).

- Nunca ler códigos QR de mensagens de correio eletrónico não solicitadas (Quishing)

- Verificar a existência de SPF/DKIM PASS nos cabeçalhos dos e-mails para verificação técnica

- Utilize um verificador de e-mails de phishing, como o ScamAdviser, para validar ligações suspeitas

- Tratar a urgência, o medo ou o pânico como um sinal de alerta automático

- Se clicar numa ligação suspeita, desligue-se imediatamente e altere as palavras-passe a partir de um dispositivo limpo

Sinais de alerta modernos: O que mudou em 2026

1. Prosa perfeita com IA

Os burlões usam agora Modelos de Linguagem Grandes (LLMs) para escrever sem falhas. A Comissão Federal do Comércio (FTC) avisa que a marca profissional e a sintaxe perfeita são agora padrão nas burlas - não são excepcionais. Um e-mail polido não é mais um sinal de legitimidade.

Exemplos de e-mails de phishing de IA:

- O gancho do "projeto interno": Um e-mail que faz referência a um projeto real em que está a trabalhar (retirado do LinkedIn) pedindo-lhe para rever um PDF de "orçamento atualizado".

- O golpe da "eleição de benefícios": Um e-mail de RH perfeitamente cronometrado durante o período real de inscrição aberta da sua empresa, conduzindo a um portal de login falso.

O que deve ter em atenção: pedidos invulgares, urgência inesperada e incompatibilidades de domínios (abordados abaixo).

2. Quishing - Phishing de código QR

Como os filtros de segurança têm dificuldade em analisar imagens, os atacantes incorporam códigos QR maliciosos diretamente nos e-mails. Normalmente, afirmam que tem de "digitalizar para verificar a sua identidade" ou "digitalizar para reclamar o seu prémio".

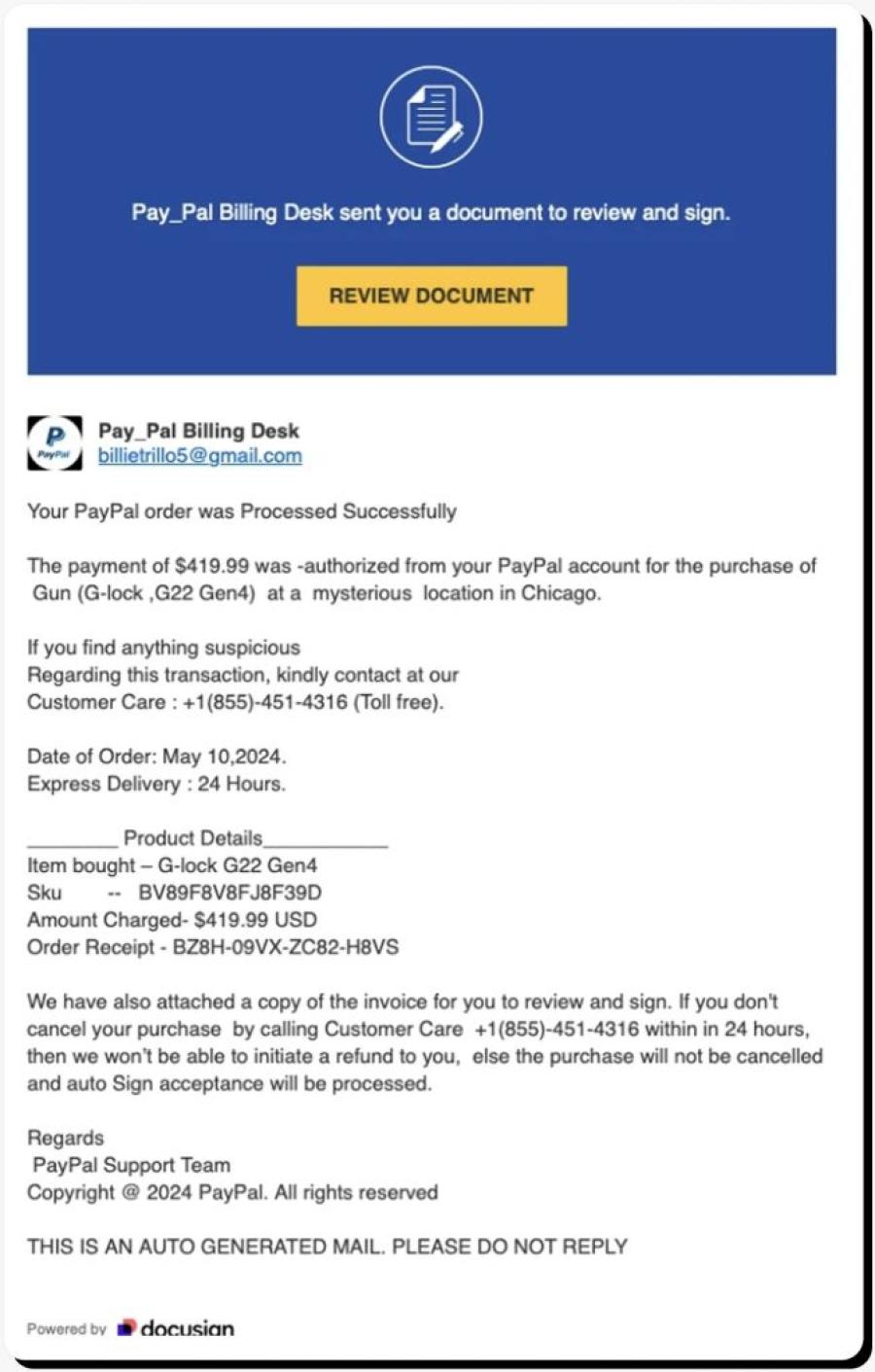

Exemplo do mundo real

No início de 2026, os burlões fizeram-se passar pela DocuSign com uma marca impecável, um domínio convincente (docusign-secure.io) e um código QR incorporado. Mais de 14.000 pessoas digitalizaram o código em 48 horas antes de ele ser sinalizado e retirado do ar.

Regra: Nunca digitalize um código QR de uma mensagem de correio eletrónico não solicitada. Se tiver de verificar, escreva manualmente o endereço Web da empresa.

3. A armadilha do subdomínio

Os atacantes criam URLs longos e convincentes que escondem o domínio real. A regra principal: ler o domínio da direita para a esquerda, trabalhando para trás a partir da primeira barra simples (/).

| URL fraudulento | URL legítimo |

| amazon.com.br.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

Nos URLs fraudulentos acima, o domínio real é tudo o que vem depois do último ponto antes da barra - por exemplo, security-update.io, não Amazon.

Triagem técnica: Identificar sinais de falsificação de e-mail

Um e-mail corporativo legítimo mostrará SPF: PASS e DKIM: PASS nos seus cabeçalhos. Se vir FAIL ou SOFTFAIL, é quase certo que o remetente foi falsificado.

Como verificar no Gmail:

- Abra o e-mail e clique no menu de três pontos (⋮) no canto superior direito

- Selecione "Mostrar original"

- Procure as linhas: SPF: PASS / FAIL e DKIM: PASS / FAIL perto do topo

No Outlook: Ficheiro → Propriedades → Cabeçalhos de Internet → percorrer para encontrar os resultados SPF e DKIM.

A regra de verificação de 3 segundos

Antes de interagir com qualquer correio eletrónico, faça esta verificação mental rápida:

1 Inspecionar o remetente

O domínio real do e-mail (por exemplo, @scamadviser.com) é uma correspondência exacta - não apenas o nome de apresentação?

2 Passe o rato, não clique

A pré-visualização do URL no seu browser corresponde ao site oficial? Verifique da direita para a esquerda.

3 Audite a emoção

O e-mail usa o medo, a ganância ou o pânico para forçar uma ação imediata? Esse é o gatilho.

Lista de verificação: O seu e-mail é um Phish 2026?

Use esta lista de verificação antes de clicar em qualquer link ou realizar qualquer ação solicitada em um e-mail:

☑ Verificação do nome de exibição

- Será que "Microsoft" vem realmente de um endereço @microsoft.com? Clique com o botão direito do rato no nome do remetente para revelar o endereço real.

O teste de pairar

- A ligação aponta para o site oficial ou para um URL suspeito/encurtado (por exemplo, bit.ly, uma armadilha de subdomínio)?

Push inesperado de MFA

- Recebeu uma notificação push para "Aprovar" um início de sessão que não iniciou? Recuse-a imediatamente.

Urgência forçada

- Ameaça "apagar a sua conta" ou "suspender o acesso" dentro de horas? A urgência é uma tática de manipulação.

Pedido de código QR

- Existe um código QR não solicitado que lhe está a ser pedido para digitalizar? Não o digitalize.

Verificação SPF / DKIM

- Se tiver suspeitas, verifique os cabeçalhos do correio eletrónico. Um resultado FALHA confirma que o e-mail foi falsificado.

Um e-mail de phishing pode roubar os seus dados sem uma palavra-passe?

Sim. Os ataques modernos de Session Hijacking podem roubar os cookies do seu browser ou os tokens de início de sessão activos simplesmente fazendo-o clicar numa ligação maliciosa. Isto permite que os atacantes entrem na sua conta mesmo que tenha a Autenticação Multi-Fator (MFA) activada. Passe sempre o rato sobre as hiperligações antes de clicar para verificar o seu destino.

Passos de recuperação imediata: Se clicou numa hiperligação de phishing

Actue rapidamente - a rapidez é importante:

- Desligue-se imediatamente - desligue o seu dispositivo da Internet (Wi-Fi e dados móveis) para impedir a potencial exfiltração de dados.

- Utilize um dispositivo limpo - num dispositivo separado e não afetado, altere as suas palavras-passe e reponha as chaves MFA para quaisquer contas associadas.

- Verificação de malware - execute uma verificação completa de malware no dispositivo afetado antes de o voltar a ligar.

- Atualizar para MFA resistente a phishing - a CISA recomenda a mudança para chaves de segurança FIDO2 (por exemplo, YubiKey) como a proteção mais forte disponível.

- Denuncie - apresente uma denúncia em ReportFraud.ftc.gov e notifique o seu banco ou quaisquer fornecedores de serviços afectados.

Perguntas frequentes

Como posso saber se uma mensagem de correio eletrónico é uma fraude se não houver erros de digitação?

Em 2026, os e-mails fraudulentos gerados por IA são gramaticalmente perfeitos. Em vez de verificar se há gralhas, verifique o domínio de correio eletrónico real do remetente (não o nome de apresentação), procure qualquer sentido de urgência forçado e verifique se o destino da ligação corresponde ao sítio Web oficial. Se algum destes três aspectos estiver errado, considere a mensagem de correio eletrónico como suspeita.

O que é o Quishing e como posso manter-me seguro?

O quishing é o phishing efectuado através de códigos QR. Ultrapassa os filtros de segurança das mensagens de correio eletrónico porque não existe uma hiperligação de texto para analisar - apenas uma imagem. Para se manter seguro: nunca digitalize um código QR inesperado a partir de uma mensagem de correio eletrónico. Se tiver de verificar, utilize uma aplicação de scanner segura que pré-visualize o URL de destino antes de o abrir, ou escreva simplesmente o endereço do sítio Web da empresa manualmente no seu browser.

O que é a armadilha do subdomínio?

Os atacantes criam URLs que parecem legítimos à primeira vista, mas que contêm um domínio oculto. Por exemplo: amazon.com.security-update.io parece fazer referência à Amazon, mas o domínio real é security-update.io. Para descodificar qualquer URL, leia-o da direita para a esquerda a partir da primeira barra simples - o domínio real é o último segmento antes dessa barra.

O que devo fazer se clicar numa ligação de phishing?

Desligue imediatamente o seu dispositivo da Internet para impedir a exfiltração de dados. Depois, num dispositivo separado e limpo, altere as suas palavras-passe e reponha as suas chaves MFA. Execute uma verificação completa de malware no dispositivo afetado antes de o voltar a ligar. Por fim, comunique o incidente em ReportFraud.ftc.gov e notifique o seu banco ou quaisquer fornecedores de serviços relevantes.

Mantenha-se à frente dos burlões

Em 2026, a sua melhor defesa é uma dose saudável de ceticismo - e o hábito de verificar antes de clicar. O ScamAdviser analisa milhões de sítios Web e e-mails para o ajudar a manter-se protegido. Se algo lhe parecer estranho, confie nesse instinto e verifique-o em ScamAdviser.com antes de agir.

Adam Collins, que não é o seu nome verdadeiro por motivos de segurança e privacidade, é um investigador de cibersegurança no ScamAdviser com mais de quatro anos de experiência na linha da frente digital. Tendo passado mais de 1.500 dias a analisar milhares de plataformas suspeitas e tendências de fraude emergentes, ele traduz fraudes complexas em conselhos acionáveis para o consumidor. A missão de Adam é simples: expor os sinais de alerta para que possa navegar na Web sem medo.

Denuncie um golpe!

Você caiu em uma farsa, comprou um produto falsificado? Denuncie o site e avise outras pessoas!

Categorias de fraude

Ajuda & Informações

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Histórias Populares

Em poucas palavras: Uma boa VPN protege a sua privacidade com encriptação forte, uma política rigorosa de não registo de dados e protocolos rápidos como o WireGuard. As melhores VPNs também oferecem ampla cobertura de servidores, proteção contra vazamentos e aplicativos fáceis de usar para todos os dispositivos. Para 2025, os principais provedores são NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost e Mullvad - cada um se destacando em velocidade, segurança ou valor. Numa época em que cada clique é monitorizado, uma Rede Privada Virtual (VPN) já não é apenas um luxo - é uma ferramenta essencial para a privacidade e segurança digitais. Uma VPN funciona através da criação de um túnel seguro e encriptado entre o seu dispositivo e a Internet, ocultando o seu verdadeiro endereço IP e protegendo os seus dados sensíveis de olhares curiosos. Mas com centenas de fornecedores, como distinguir os seguros dos suspeitos? Este guia analisa as caraterísticas não negociáveis de uma VPN de qualidade e destaca os 7 serviços com melhor classificação para 2025. O que procurar numa boa VPN: os 4 pilares não negociáveis 1. Recursos de segurança rígidos Encriptação forte: AES-256, o padrão ouro. Protocolos seguros: OpenVPN, WireGuard, NordLynx, Lightway. Evite PPTP. Kill Switch: Garante que não há fugas acidentais de IP. Proteção contra fugas: Cobre DNS, IPv6 e WebRTC. 2. Práticas de privacidade verificadas Política de não registo: Sem rastreamento de atividades ou

Como proteger-se a si e à sua família após uma violação de dados Quando os seus dados caem em mãos erradas Acabou de receber aquela notificação aterradora? Ou talvez tenha reparado em atividade suspeita nas suas contas? Respire fundo. Uma violação de dados, o acesso não autorizado ou a exposição de dados sensíveis, protegidos ou confidenciais, é um evento profundamente perturbador. Pode mergulhá-lo num mundo de preocupações, acarretando riscos que vão desde perdas financeiras e roubo de identidade até um sofrimento emocional significativo e danos à reputação. Os números não mentem: de acordo com um relatório de 2024, o número de notificações de vítimas de violações de dados cresceu uns impressionantes 211% em relação ao ano anterior. Esta não é apenas uma ameaça distante; é uma dura realidade que muitos indivíduos enfrentam. Só este ano, vimos grandes organizações como a Adidas e a Qantas enfrentarem violações de dados de alto nível, que afectaram inúmeros clientes. Este facto sublinha uma verdade fundamental: ninguém é intocável. Por conseguinte, a ação estratégica é a única forma de minimizar o risco e proteger o seu futuro. Este guia é o seu plano de ação de emergência, concebido para o acompanhar em todas as etapas cruciais - desde a confirmação da violação até à fortificação da sua vida digital a longo prazo. Parte 1: Confirmar a violação e compreender os danos O primeiro passo é responder à pergunta de forma definitiv