Hüten Sie sich vor Plattform-Hopping-Betrug: Warum "Umzug zu WhatsApp" eine rote Flagge ist

Autor: Adam Collins

Stellen Sie sich vor, Sie verkaufen ein altes Sofa auf Facebook Marketplace oder surfen auf Tinder. Ein Käufer oder ein Partner meldet sich, und sie scheinen perfekt zu sein. Aber innerhalb von drei Nachrichten sagen sie: "Ich bin hier nicht oft online, können wir das auf WhatsApp oder Telegram verschieben?"

Plötzlich kennen sie Ihre Ortsvorwahl, Ihren Beruf oder den genauen Artikel, den Sie verkaufen wollen. Es fühlt sich an wie ein normales Gespräch, aber in der digitalen Wirtschaft der USA ist dieser "Sprung" die wichtigste Taktik, um den Verbraucherschutz zu umgehen. Hier erfahren Sie, wie Sie den "Platform Hop" erkennen können, bevor er Sie teuer zu stehen kommt.

Was ist ein Plattform-Hopping-Betrug?

Plattform-Hopping liegt vor, wenn ein bösartiger Akteur Sie von einer sicheren Website (wie eBay, Airbnb oder LinkedIn) zu einem unüberwachten Kanal wie WhatsApp, Telegram oder SMS lockt. Sobald Sie die ursprüngliche App verlassen, verschwindet die "Papierspur", und der integrierte Betrugsschutz der Plattform gilt nicht mehr.

Warum wollen die Betrüger, dass Sie die App verlassen?

- Entfernung des Sicherheitsnetzes: Apps wie Uber, Airbnb oder eBay verfügen über automatische Systeme, die verdächtige Links oder "Geld"-Schlüsselwörter kennzeichnen. Bei privaten verschlüsselten Nachrichten ist das nicht der Fall.

- Die "Burner"-Strategie: Betrüger wissen, dass ihre Profile irgendwann gemeldet und gesperrt werden. Indem sie Sie auf SMS oder WhatsApp umleiten, halten sie den Kontakt aufrecht, selbst wenn ihr Marktplatzkonto gelöscht wird.

- Skalierung mit KI: Moderne Betrüger verwenden KI, um "amerikanisiertes" Englisch zu generieren und so die alten roten Fahnen der schlechten Grammatik zu eliminieren. Sie können mit Dutzenden von Opfern in verschiedenen Apps gleichzeitig jonglieren.

Das Internet Crime Complaint Center (IC3) des FBI hat einen massiven Anstieg von "Pig Butchering" und Anlagebetrügereien festgestellt, die fast immer mit einem Plattformsprung beginnen - von sozialen Medien zu verschlüsselten Chat-Apps, um eine "Romanze" oder "Vertrauen" aufzubauen.

4 häufige Betrugsszenarien in den USA

Szenario

Der Haken

Der "Sprung"

Marktplatz

Verkaufen Sie ein Auto oder Möbel auf FB Marketplace oder Craigslist.

"Mein Telefon gibt den Geist auf, schreiben Sie mir eine SMS an [Nummer]." Dann schicken sie eine gefälschte E-Mail zur Aufwertung des Zelle- oder Venmo-Geschäftskontos.

Jobsuche

Ein hochbezahlter "Dateneingabe"-Job auf LinkedIn oder Indeed.

"Unser Personalchef führt Vorstellungsgespräche nur über Telegram." Schließlich wird eine "Gebühr für die Erstausstattung" verlangt.

Falsche Nummer

Eine "versehentliche" SMS: "Hey Sarah, treffen wir uns immer noch zum Golfen?"

Wenn Sie mit "Falsche Nummer" antworten, verhalten sie sich freundlich und bitten darum, zu WhatsApp zu wechseln, um "Freunde zu werden", was zu gefälschten Kryptoseiten führt.

Mieten/Wohnen

Eine schöne Wohnung auf Zillow oder Apartments.com.

"Ich bin nicht in der Stadt; schicken Sie mir eine Nachricht auf WhatsApp für die Videotour." Sie verlangen eine Anzahlung per Cash App, bevor Sie die Wohnung besichtigen.

Quelle: Trend Micro

6 Rote Flaggen, auf die Sie bei Plattform-Hopping-Betrug achten sollten

- Die "dringende" Migration: Sie bestehen darauf, den Chat sofort zu verlegen, und behaupten, dass die aktuelle App "Probleme macht" oder sie "die Benachrichtigungen nicht überprüfen".

- P2P-Zahlungsdruck: Unablässiges Drängen auf die Verwendung von Zelle, Venmo oder Cash App. Hinweis: Diese Apps sind für Freunde und Familie gedacht; sie bieten fast keinen Schutz für geschäftliche Transaktionen.

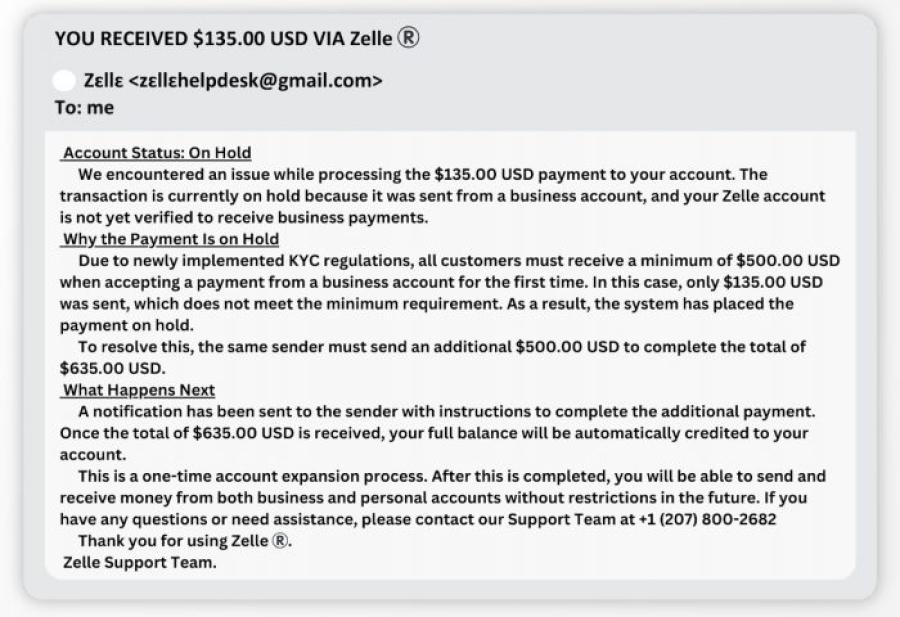

- Die E-Mail "Geschäftskonto": Sie erhalten eine E-Mail (die aussieht, als käme sie von einer Bank), in der behauptet wird, Sie müssten "Ihr Limit erweitern", indem Sie zuerst Geld senden.

- Aufforderung zur Eingabe eines Verifizierungscodes: Sie werden um einen 6-stelligen Code gebeten, der an Ihr Telefon geschickt wird. Geben Sie diesen niemals weiter; sie versuchen, Ihr Google-, Facebook- oder Bankkonto zu kapern.

- Verweigerung von Sprach-/Videoanrufen: Trotz "Umstellung auf eine bessere App" haben sie immer eine Ausrede, warum sie sich nicht zeigen können.

- Die "geheime" Investition: Sie behaupten, "Insider-Informationen" über Krypto zu haben, bestehen aber darauf, dass Sie über Telegram sprechen, damit "die Regierung nichts herausfindet".

Besiegen Sie die Betrüger: ScamAdviser installieren

Der beste Weg, um im Jahr 2026 sicher zu sein, ist ein digitaler Leibwächter in Ihrer Tasche. ScamAdviser ist ein unverzichtbares Tool, das von Millionen Menschen genutzt wird, um Betrug zu erkennen, bevor er passiert.

- Intelligenter Anrufschutz: Blockiert automatisch Anrufe mit hohem Betrugsrisiko, einschließlich der neuesten IRS- und Steuerrückzahlungsbetrügereien.

- Instant Link Checker: Sie sind sich nicht sicher, ob der "Verifizierungs"-Link, der per WhatsApp geschickt wurde, wirklich stimmt? Fügen Sie ihn in ScamAdviser ein, um seine Vertrauenswürdigkeit sofort zu überprüfen.

- Automatischer Web-Schutz: Erhalten Sie Echtzeitwarnungen, wenn Sie versehentlich auf einer Phishing-Website oder einem gefälschten Investitionsportal landen.

Stoppen Sie die Betrüger in ihren Bahnen.

Schritte für mehr Sicherheit

- Bleiben Sie bei der App: Wenn Sie sich auf Airbnb kennengelernt haben, bleiben Sie auf Airbnb. Wenn ein Käufer sich weigert, ziehen Sie weiter.

- Überprüfen Sie die "Von"-Adresse: Betrüger fälschen E-Mails so, dass sie wie Chase oder PayPal aussehen. Wenn der Absender @gmail.com statt @chase.com lautet, handelt es sich um einen Betrug.

- Verwenden Sie die Multi-Faktor-Authentifizierung (MFA): Verwenden Sie eine Authentifizierungs-App anstelle von SMS-Codes.

Melden Sie es den Behörden:

-

- FTC: Melden Sie den Betrug unter ReportFraud.ftc.gov.

- FBI: Reichen Sie eine Beschwerde unter ic3.gov ein .

Melden Sie einen Betrug!

Sind Sie auf eine Falschmeldung hereingefallen und haben ein gefälschtes Produkt gekauft? Melden Sie die Seite und warnen Sie andere!

Betrugskategorien

Hilfe und Informationen

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Beliebte Geschichten

Kurz und bündig: Ein gutes VPN schützt Ihre Privatsphäre mit starker Verschlüsselung, einer strikten No-Logs-Politik und schnellen Protokollen wie WireGuard. Die besten VPNs bieten außerdem eine breite Serverabdeckung, Schutz vor Lecks und benutzerfreundliche Apps für alle Geräte. Für das Jahr 2025 sind die Top-Anbieter NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost und Mullvad - jeder von ihnen zeichnet sich durch seine Geschwindigkeit, Sicherheit oder seinen Wert aus. In einem Zeitalter, in dem jeder Klick verfolgt wird, ist ein virtuelles privates Netzwerk (VPN) nicht mehr nur ein Luxus, sondern ein unverzichtbares Werkzeug für digitale Privatsphäre und Sicherheit. Ein VPN baut einen sicheren, verschlüsselten Tunnel zwischen Ihrem Gerät und dem Internet auf, maskiert Ihre echte IP-Adresse und schützt Ihre sensiblen Daten vor neugierigen Blicken. Aber wie kann man bei Hunderten von Anbietern die sicheren von den verdächtigen unterscheiden? In diesem Leitfaden werden die unverzichtbaren Merkmale eines hochwertigen VPNs aufgeführt und die 7 besten Dienste für 2025 vorgestellt. Worauf Sie bei einem guten VPN achten sollten: Die 4 unverzichtbaren Säulen 1. Zuverlässige Sicherheitsmerkmale Starke Verschlüsselung: AES-256, der Goldstandard. Sichere Protokolle: OpenVPN, WireGuard, NordLynx, Lightway. Vermeiden Sie PPTP. Kill-Schalter: Sorgt dafür, dass keine versehentlichen IP-Lecks auftreten. Leck-Schutz: Deckt DNS, IPv6 und WebRTC ab. 2. Geprüfte Datenschutzpraktiken No-Logs-Richtlinie: Keine Verfolgung von Aktivitäten oder Metadaten. Unabhängige Audits: Verifizierung durch Dritte. Sichere Gerichtsbarkeit: Bevorzugt Länder außerhalb der 5/9/14 Eyes-Allianzen. 3. Hochgeschwindigkeitsleistung Schnelle Protokolle: WireGuard und ähnliche. Großes Server-Netzwerk: Weniger Üb

Wie Sie sich und Ihre Familie nach einer Datenpanne schützen können Wenn Ihre Daten in die falschen Hände geraten Haben Sie gerade diese erschreckende Benachrichtigung erhalten? Oder haben Sie verdächtige Aktivitäten in Ihren Konten festgestellt? Atmen Sie tief durch. Eine Datenpanne, d. h. der unbefugte Zugriff auf oder die Offenlegung von sensiblen, geschützten oder vertraulichen Daten, ist ein zutiefst beunruhigendes Ereignis. Es kann Sie in eine Welt voller Sorgen stürzen und Risiken mit sich bringen, die von finanziellen Verlusten und Identitätsdiebstahl bis hin zu erheblicher emotionaler Belastung und Rufschädigung reichen. Die Zahlen lügen nicht: Einem Bericht von 2024 zufolge ist die Zahl der Anzeigen von Opfern von Datenschutzverletzungen im Vergleich zum Vorjahr um atemberaubende 211 % gestiegen. Dies ist nicht nur eine ferne Bedrohung, sondern die harte Realität, mit der viele Menschen konfrontiert sind. Allein in diesem Jahr hatten große Unternehmen wie Adidas und Qantas mit öffentlichkeitswirksamen Datenschutzverletzungen zu kämpfen, von denen unzählige Kunden betroffen waren. Dies unterstreicht eine entscheidende Wahrheit: Niemand ist unantastbar. Daher ist strategisches Handeln die einzige Möglichkeit, das Risiko zu minimieren und Ihre Zukunft zu schützen. Dieser Leitfaden ist Ihr Aktionsplan für den Notfall, der Sie durch alle wichtigen Schritte führt - von der Bestätigung der Sicherheitsverletzung bis zur langfristigen Sicherung Ihres digitalen Lebens. Teil 1: Bestätigen der Sicherheitsverletzung und Erkennen des Schadens Der allererste Schritt besteht darin, die Frage definitiv zu beantworten: Wurden meine Daten kompromittiert, und wenn ja, in welchem Ausmaß? B