Як розпізнавати фішингові електронні листи, створені штучним інтелектом, у 2026 році (за межами друкарських помилок)

Автор: Adam Collins

Ви отримуєте лист від свого банку. Ідеальний логотип. Без помилок. Ваше ім'я написано правильно. Ввічливе, але нагальне прохання підтвердити ваш обліковий запис. Це шахрайство - і без цього посібника ви б ніколи не дізналися.

У 2026 році старе правило "просто шукайте погану граматику" застаріло. Соціальна інженерія, керована штучним інтелектом, створила еру "ідеального фішингу", коли шахрайські електронні листи практично не відрізняються від законної ділової кореспонденції. Робоча група з протидії фішингу (APWG) повідомляє, що атаки стали швидшими, більш персоналізованими та все більш автоматизованими.

ScamAdviser відмітив понад 300 000 підозрілих доменів лише в першому кварталі 2026 року - на 40% більше, ніж у минулому році. Загроза прискорюється. Ось як виявити тренди фішингової електронної пошти 2026 року, перш ніж вони застануть вас зненацька.

У двох словах

Штучний інтелект створює граматично бездоганні та візуально переконливі фішингові листи. Щоб бути в безпеці у 2026 році:

- Перевіряйте реальний домен відправника, а не лише його ім'я (одна з найбільших ознак підробки листів).

- Ніколи не скануйте QR-коди з небажаних листів (Quishing)

- Перевіряйте наявність SPF/DKIM PASS у заголовках листів для технічної перевірки

- Використовуйте програму перевірки фішингових листів, наприклад, ScamAdviser, для перевірки підозрілих посилань

- Ставтеся до терміновості, страху або паніки як до автоматичного червоного прапора

- Якщо ви перейшли за підозрілим посиланням, негайно від'єднайтеся та змініть паролі з чистого пристрою

Сучасні червоні прапорці: Що змінилося у 2026 році

1. Досконала проза зі штучним інтелектом

Шахраї тепер використовують великі мовні моделі (LLM), щоб писати бездоганно. Федеральна торгова комісія (FTC) попереджає, що професійний брендинг і бездоганний синтаксис тепер є стандартом для шахраїв, а не винятком. Відполірований електронний лист більше не є ознакою легітимності.

Приклади фішингових листів зі штучним інтелектом:

- Гачок "Внутрішній проєкт": Електронний лист із посиланням на реальний проект, над яким ви працюєте (взятий з LinkedIn), з проханням переглянути "оновлений бюджет" у форматі PDF.

- Шахрайство з "виборами щодо пільг": Ідеально підібраний за часом лист від відділу кадрів під час фактичного періоду відкритого набору у вашій компанії, що призводить до фальшивого входу на портал.

Натомість слід звернути увагу на незвичні запити, несподівану терміновість та невідповідність домену (див. нижче).

2. Квішинг - фішинг QR-кодів

Оскільки фільтрам безпеки важко сканувати зображення, зловмисники вбудовують шкідливі QR-коди безпосередньо в електронні листи. Зазвичай вони стверджують, що ви повинні "Відсканувати, щоб підтвердити свою особу" або "Відсканувати, щоб отримати винагороду".

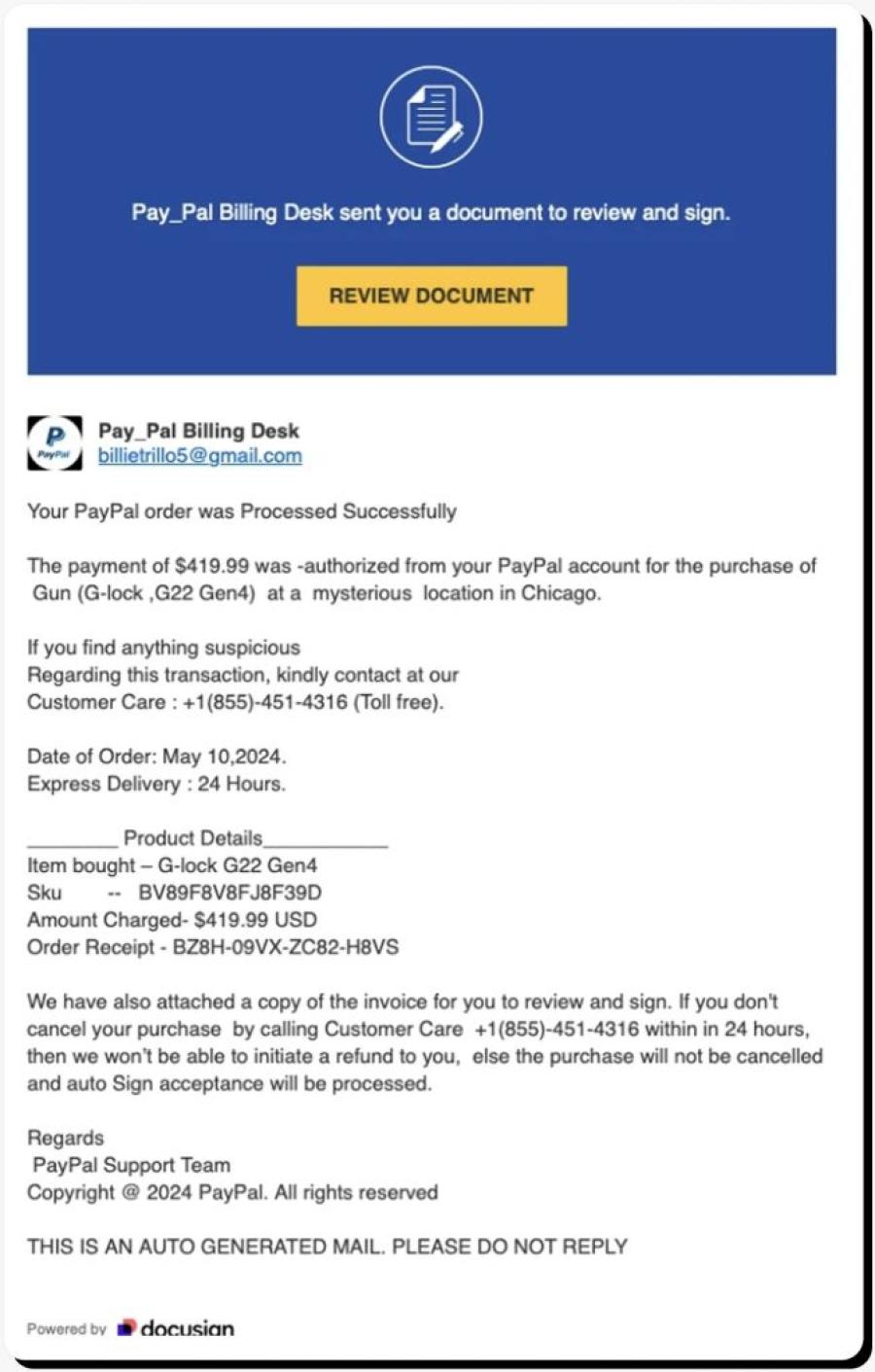

Реальний приклад

На початку 2026 року шахраї видавали себе за DocuSign, використовуючи бездоганний брендинг, переконливий домен (docusign-secure.io) та вбудований QR-код. Понад 14 000 людей відсканували код протягом 48 годин, перш ніж він був помічений і видалений.

Правило: Ніколи не скануйте QR-код з небажаного листа. Якщо вам необхідно перевірити, введіть веб-адресу компанії вручну.

3. Пастка субдоменів

Зловмисники створюють довгі, переконливі URL-адреси, які приховують справжній домен. Ключове правило: читайте домен справа наліво, починаючи з першої одинарної косої риски (/).

| ❌ Шахрайська URL-адреса | ✅ Легітимна URL-адреса |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

У наведених вище шахрайських URL-адресах справжнім доменом є все, що стоїть після останньої крапки перед косою рискою - наприклад, security-update.io, а не Amazon.

Технічне сортування: Визначення ознак підробки електронної пошти

Легальна корпоративна електронна пошта матиме в заголовках SPF: PASS і DKIM: PASS. Якщо ви бачите FAIL або SOFTFAIL, відправника майже напевно підроблено.

Як перевірити в Gmail:

- Відкрийте лист і натисніть меню з трьома крапками (⋮) у верхньому правому куті

- Виберіть "Показати оригінал"

- Подивіться на рядки: SPF: PASS / FAIL і DKIM: PASS / FAIL вгорі

В Outlook: Файл → Властивості → заголовки Інтернету → прокрутіть, щоб знайти результати SPF і DKIM.

Правило 3-секундної перевірки

Перш ніж взаємодіяти з будь-яким електронним листом, виконайте цю швидку перевірку:

1 Перевірте відправника

Чи збігається фактичний домен електронної пошти (наприклад, @scamadviser.com), а не лише ім'я, яке відображається на екрані?

2 Наведіть курсор, але не клацайте

Чи попередній перегляд URL-адреси у вашому браузері збігається з офіційним сайтом? Перевірте справа наліво.

3 Аудит емоцій

Чи використовує лист страх, жадібність або паніку, щоб змусити до негайної дії? Це тригер.

Контрольний список: Чи є ваш емейл фішинговим у 2026 році?

Скористайтеся цим чек-листом, перш ніж переходити за будь-яким посиланням або виконувати будь-яку дію, про яку вас просять в електронному листі:

☑ Перевірка імені користувача

- Чи дійсно "Microsoft" походить від адреси @microsoft.com? Клацніть правою кнопкою миші ім'я відправника, щоб дізнатися справжню адресу.

☑ Тест на наведення курсору миші

- Чи вказує посилання на офіційний сайт, чи на підозрілу/скорочену URL-адресу (наприклад, bit.ly, пастка субдомену)?

Неочікуване MFA-сповіщення

- Ви отримали push-повідомлення з проханням "Затвердити" логін, який ви не ініціювали? Негайно відхиліть його.

Вимушена терміновість

- Погрожують "видалити ваш обліковий запис" або "призупинити доступ" протягом декількох годин? Терміновість - це тактика маніпуляції.

Запит QR-коду

- Вас просять відсканувати небажаний QR-код? Не скануйте його.

Перевірка SPF / DKIM

- Якщо у вас виникли підозри, перевірте заголовки імейлів. Результат "НЕПРАВИЛЬНО" підтверджує, що його підроблено.

Чи може фішинговий лист викрасти ваші дані без пароля?

Так, може. Сучасні атаки з перехопленням сеансу можуть викрасти файли cookie вашого браузера або активні токени для входу, просто змусивши вас натиснути на шкідливе посилання. Це дозволяє зловмисникам увійти до вашого облікового запису, навіть якщо у вас увімкнена багатофакторна автентифікація (MFA). Завжди наводьте курсор на посилання, перш ніж натискати, щоб перевірити його призначення.

Негайні кроки відновлення: Якщо ви перейшли за фішинговим посиланням

Дійте швидко - швидкість має значення:

- Негайно від'єднайтеся - від'єднайте пристрій від Інтернету (Wi-Fi та мобільного зв'язку), щоб зупинити потенційну витік даних.

- Використовуйте чистий пристрій - на окремому, неураженому пристрої змініть паролі та скиньте ключі MFA для всіх пов'язаних облікових записів.

- Скануйте на наявність шкідливого програмного забезпечення - запустіть повну перевірку на наявність шкідливого програмного забезпечення на ураженому пристрої перед повторним підключенням.

- Перейдіть на фішиностійкі MFA - CISA рекомендує перейти на ключі безпеки FIDO2 (наприклад, YubiKey) як найнадійніший доступний захист.

- Повідомте про це - подайте звіт на ReportFraud.ftc.gov та повідомте свій банк або будь-яких постачальників послуг, які постраждали від шахрайства.

Поширені запитання

Як дізнатися, що лист шахрайський, якщо в ньому немає помилок?

У 2026 році шахрайські листи, створені штучним інтелектом, будуть граматично бездоганними. Замість того, щоб перевіряти наявність помилок, перевірте справжній домен електронної пошти відправника (а не ім'я, що відображається), зверніть увагу на відсутність нав'язливого відчуття терміновості та перевірте, чи збігається адреса призначення посилання з офіційним вебсайтом. Якщо щось із цих трьох пунктів не виконується, вважайте лист підозрілим.

Що таке квішинг і як від нього захиститися?

Квішинг - це фішинг, який здійснюється за допомогою QR-кодів. Він обходить фільтри безпеки електронної пошти, оскільки немає текстового посилання для сканування - лише зображення. Щоб бути в безпеці: ніколи не скануйте несподіваний QR-код з електронного листа. Якщо вам необхідно перевірити, використовуйте безпечний додаток-сканер, який попередньо переглядає URL-адресу призначення, перш ніж відкрити її, або просто введіть адресу веб-сайту компанії вручну у вашому браузері.

Що таке пастка субдоменів?

Зловмисники створюють URL-адреси, які на перший погляд виглядають легітимними, але містять прихований домен. Наприклад: amazon.com.security-update.io, здається, посилається на Amazon, але реальний домен - security-update.io. Щоб розшифрувати будь-яку URL-адресу, прочитайте її справа наліво від першої прямої похилої риски - справжній домен знаходиться в останньому сегменті перед цією рискою.

Що робити, якщо я перейшов за фішинговим посиланням?

Негайно від'єднайте свій пристрій від Інтернету, щоб зупинити витік даних. Потім на окремому чистому пристрої змініть паролі та скиньте ключі MFA. Перед повторним підключенням запустіть повну перевірку на шкідливе програмне забезпечення на ураженому пристрої. Нарешті, повідомте про інцидент на ReportFraud.ftc.gov та повідомте свій банк або відповідних постачальників послуг.

Будьте на крок попереду шахраїв

У 2026 році найкращий захист - це здорова доза скептицизму та звичка перевіряти, перш ніж натискати. ScamAdviser аналізує мільйони веб-сайтів та електронних листів, щоб допомогти вам залишатися захищеними. Якщо щось здається вам підозрілим, довіртеся своєму інстинкту і перевірте це на ScamAdviser.com, перш ніж діяти.

Адам Коллінз (з міркувань безпеки та конфіденційності його ім'я не є справжнім) - дослідник з кібербезпеки в ScamAdviser з більш ніж чотирирічним досвідом роботи на цифровому фронті. Провівши понад 1 500 днів за аналізом тисяч підозрілих платформ і нових тенденцій шахрайства, він перетворює складні шахрайські схеми на дієві поради для споживачів. Місія Адама проста: виявляти "червоні прапорці", щоб ви могли безстрашно користуватися Інтернетом.

Повідомити про шахрайство!

Te-ai îndrăgostit de o farsă, ai cumpărat un produs fals? Raportați site-ul și atenționați-i pe alții!

Категорії шахрайства

Довідка та інформація

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Популярні історії

У двох словах: Хороша VPN захищає вашу конфіденційність за допомогою надійного шифрування, суворої політики відсутності логів і швидких протоколів, таких як WireGuard. Найкращі VPN також пропонують широке покриття серверів, захист від витоків і прості у використанні програми для всіх пристроїв. У 2025 році найкращими провайдерами будуть NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost і Mullvad - кожен з яких вирізняється швидкістю, безпекою або вартістю. В епоху, коли кожен клік відстежується, віртуальна приватна мережа (VPN) більше не є розкішшю - це важливий інструмент для забезпечення цифрової конфіденційності та безпеки. VPN створює безпечний, зашифрований тунель між вашим пристроєм та Інтернетом, маскуючи вашу реальну IP-адресу та захищаючи ваші конфіденційні дані від сторонніх очей. Але як відрізнити надійного провайдера від підозрілого, коли на ринку сотні провайдерів? У цьому посібнику ми розповімо про основні характеристики якісної VPN, які не підлягають обговоренню, та виділимо 7 найпопулярніших сервісів у 2025 році. На що слід звертати увагу в хорошій VPN: 4 основні характеристики, які не підлягають обговоренню 1. Надійні функції безпеки Надійне шифрування: AES-256, золотий стандарт. Надійні протоколи: OpenVPN, WireGuard, NordLynx, Lightway. Уникайте PPTP. Kill Switch: Забезпечує відсутність випадкового витоку IP-адреси. Захист від витоків: Охоплює DNS, IPv6 та WebRTC. 2. Перевірені практики конфіденційності Політика відсутності логів: Відсутність відстеження активності та метаданих. Незалежний аудит: Перевірка третіми сторонами. Безпечна юрисдикція: Надаємо перевагу країнам, що не входять до альянсів 5/9/14 Eyes. 3. Високошвидкісна робота Швидкі протоколи: WireGuard та еквіваленти. Велика мережа серверів: Менше скупчення, більш надійна швидкість. 4. Основні функції зручності використання Програми для різних пристроїв: Windows, Mac, iOS, Android, маршрутизатори. Одночасні підключення: Один обліковий запис, багато пристроїв. Можливість розблокування: Netflix, Hulu, BBC iPlayer та інші. 7 найкращих VPN: Найкращі з найкращих у 2025 році VPN-провайдер Найкращий для Ключові функції та протокол швидкості NordVPN Універсальність та швидкість Аудит логів, подвійний VPN, протокол NordLynx ExpressVPN Надійність та простота використання Відсутність перевірених логів, технологія TrustedServer, протокол Lightway Surfshark Найкраща ціна та необмежена кількість пристроїв Необмежена кількість з'єднань, камуфляжний режим, MultiHop Proton VPN Надзвичайна конфіденційність та безкоштовний рівень Базується у Швейцарії, захищене ядро, додатки з відкритим вихідним кодом Приватний доступ до Інтернету (PIA) Налаштування та кількість серверів Доведена відсутність логів у суді, велика мережа серверів CyberGhost Початківці та стрімінг Виділені сервери для стрімінгу/торрентингу, інтуїтивно зрозумілі програми Mullvad Абсолютна анонімність Анонімна реєстрація, оплата готівкою, відкритий вихідний код (У цьому списку наведено найкращі варіанти, не впорядковані за рейтингом) 1. NordVPN Найкращий для: Загальна універсальність, висока швидкість і розширені функції безпеки.Основні переваги: Відомий своїм швидким власним протоколом NordLynx (побудованим на WireGuard), суворою політикою відсутності логів (багаторазово перевіряється), подвійним VPN та захистом від загроз (блокує рекламу та шкідливе програмне забезпечення). 2. ExpressVPN Найкраще для: Надійність та зручні програми.Основні характеристики: Технологія TrustedServer (сервери, що використовують лише оперативну пам'ять), швидкий протокол Lightway, політика відсутності логів, що пройшла незалежний аудит, і перевірена можливість розблокування на всіх основних платформах потокового мовлення. 3. Surfshark Найкраще для: Бюджетних користувачів, які хочуть мати необмежену кількість з'єднань.Основні переваги: Підтримує необмежену кількість пристроїв, має режим маскування для обходу виявлення VPN, пропонує MultiHop для подвійного шифрування та має вбудоване блокування реклами/шкідливого програмного забезпечення. 4. Proton VPN Найкраще для: Пуристів конфіденційності.Основні переваги: Базується в Швейцарії (суворі закони про конфіденційність), має сервери Secure Core, які спрямовують трафік через захищені місця, додатки з відкритим вихідним кодом і надійний безкоштовний тарифний план без реєстрації даних. 5. Приватний доступ до Інтернету (PIA) Найкраще для: Налаштування та великий вибір серверів.Основні переваги: Перевірена в суді політика відсутності логів, настроювані параметри шифрування та одна з найбільших серверних мереж в індустрії. 6. CyberGhost Найкраще підходить для: Початківців та шанувальників стрімінгу.Основні переваги: Прості у використанні програми, виділені сервери для стрімінгу/торрентингу, надійна політика конфіденційності та понад 9 000+ серверів по всьому світу. 7. Mullvad Найкраще для: Абсолютна анонімність.Основні переваги: Пропонує номери облікових записів замість реєстрації електронною поштою, приймає готівкові платежі поштою і має повністю відкритий вихідний код, що робить його найбільш анонімним варіантом у цьому списку. Поширені запитання (FAQ) Чи забезпечує VPN повну анонімність?Жодна VPN не може гарантувати 100% анонімність. Хоча хороша VPN приховує вашу IP-адресу, шифрує ваші дані і зобов'язується не реєструвати вашу активність, ваш пристрій все одно може бути відстежений іншими способами (наприклад, трекерами веб-сайтів, відбитками пальців браузера або логінами в соціальних мережах). Чи сповільнює VPN мій інтернет?Так, VPN завжди призводить до певного зниження швидкості, оскільки ваші дані проходять довший шлях до сервера VPN і шифруються/розшифровуються. Однак найкращі провайдери використовують сучасні, економні протоколи, такі як WireGuard і Lightway, щоб мінімізувати цей ефект, що часто призводить до непомітного уповільнення для більшості завдань. Чи безпечні у використанні безкоштовні VPN?Більшість безкоштовних VPN не є безпечними. Багато з них покладаються на реєстрацію ваших даних, впровадження реклами або навіть продаж історії переглядів третім особам, щоб покрити свої витрати. Якщо послуга безкоштовна, ви, як правило, є її продуктом. Якщо вам потрібна безкоштовна послуга, обирайте надійного постачальника, такого як Proton VPN, який пропонує обмежений, але безпечний безкоштовний рівень. Підсумок і розумний наступний крок VPN - це один з найпростіших, але найпотужніших інструментів, який ви можете використовувати для захисту вашої конфіденційності в Інтернеті, розблокування контенту і захисту від хакерів. Але з такою великою кількістю варіантів дуже легко потрапити на гачок хитрого маркетингу або, що ще гірше, сумнівних провайдерів, які не надають послуги. Як завжди, проведіть швидку перевірку за допомогою ScamAdviser. Це займе лише кілька секунд і допоможе вам виявити тривожні сигнали ще до того, як ви віддасте свої гроші. Для ще швидшої перевірки на ходу завантажте додаток ScamAdviser вже сьогодні та робіть розумніший і безпечніший вибір в Інтернеті. <div class="block block__inner--small-bottom"> <div class="block__row"> <div class="block__column--large"> <a href="https://content.scamadviser.cloud"> <img src="" class="image__fluid"> </a> </div> </div> </div>

Як захистити себе та свою родину після витоку даних Коли ваші дані потрапляють в чужі руки Щойно отримали жахливе повідомлення? Або, можливо, ви помітили підозрілу активність у своїх акаунтах? Зробіть глибокий вдих. Витік даних, несанкціонований доступ або викриття чутливих, захищених або конфіденційних даних - це дуже тривожна подія. Вона може занурити вас у світ занепокоєння, несучи ризики від фінансових втрат і крадіжки персональних даних до значних емоційних страждань і шкоди репутації. Цифри не брешуть: згідно зі звітом за 2024 рік, кількість повідомлень про витік даних зросла на приголомшливі 211% порівняно з попереднім роком. Це не просто віддалена загроза, це сувора реальність, з якою стикаються багато людей. Лише цього року ми стали свідками того, як такі великі організації, як Adidas та Qantas, боролися з гучними витоками даних, що вплинули на незліченну кількість клієнтів. Це підкреслює важливу істину: ніхто не є недоторканним. Отже, стратегічні дії - це єдиний спосіб мінімізувати ризик і захистити своє майбутнє. Цей посібник - ваш план дій на випадок надзвичайних ситуацій, який допоможе вам пройти кожен важливий крок - від підтвердження витоку до захисту вашого цифрового життя в довгостроковій перспективі. Частина 1: Підтвердження порушення та розуміння збитків Найпершим кроком є остаточна відповідь на запитання: Чи були мої дані скомпрометовані, і якщо так, то наскільки сильно? Почніть з основ: Перевірте офіційні повідомленняПоважні компанії юридично зобов'язані інформувати вас, якщо ваші дані стали об'єктом витоку. Шукайте офіційні електронні листи, листи або публічні оголошення. Перевіряйте перевірені бази даних про порушенняТакі платформи, як HaveIBeenPwned, допоможуть вам дізнатися, чи не з'являється ваш телефон або електронна пошта в публічно відомих базах даних. Шукайте поведінкові "червоні прапорціЗвертайте увагу на підозрілу активність, таку як несанкціоновані транзакції, несподівані блокування акаунтів або дивні електронні листи, пов'язані з новими акаунтами. 1.2 Які дані було викрадено? Не всі порушення однакові. Ваша реакція залежить від того, що саме стало причиною витоку.Тип витоку данихРівень ризикуПріоритетна діяЕлектронна пошта та парольСереднійЗмінити пароль + увімкнути 2FAФінансові даніВисокийОповіщення банків + моніторинг рахунківSSN / PII / МедичніКритичнийЗаморозити кредит + подати звіт про крадіжку особистих данихЯкщо фінансова або особиста інформація була порушена, ви повинні негайно перейти в режим надзвичайної ситуації. Частина 2: Ваш негайний план дій у надзвичайній ситуації Після того, як ви підтвердили, що ваші дані було викрито, дійте негайно, щоб обмежити збитки та захистити вашу особу. Визначте пріоритетність цих кроків, в ідеалі - на захищеному, безкомпромісному пристрої. 2.1 Захистіть свої пристрої (перший важливий крок у разі підозри на зловмисне програмне забезпечення) Якщо ви підозрюєте, що злом стався з вашого пристрою, негайно запустіть повну перевірку на віруси та шкідливе програмне забезпечення. Змінюйте паролі лише на тих пристроях, у безпеці яких ви впевнені. 2.2 Зміна паролів (негайно) Це одна з найважливіших дій. Ваш основний обліковий запис електронної пошти повинен бути вашим абсолютним першим пріоритетом. Використовуйте надійні, унікальні паролі для кожного акаунта, в ідеалі - за допомогою менеджера паролів. 2.3 Увімкніть двофакторну автентифікацію (2FA) Увімкніть2FA (або MFA ) на кожному сервісі, який її пропонує. Це вимагає другого етапу перевірки, що робить практично неможливим доступ до вашого облікового запису для злочинців, навіть якщо вони вкрадуть ваш пароль. 2.4 Заморожування кредиту Заморожування кредиту - найефективніший спосіб запобігти відкриттю злочинцями нових кредитних рахунків на ваше ім'я. Ви повинні звернутися до всіх трьох основних бюро кредитних історій окремо: Equifax, Experian та TransUnion. Встановлення та зняття кредитного заморожування є безкоштовним. 2.5 💡 НЕГАЙНИЙ НАСТУПНИЙ КРОК: Видалення ваших вразливих даних у брокерів даних (першочергова дія) Ваші порушені дані продаються прямо зараз. Хакери - не єдина загроза; брокери даних збирають особисту інформацію, яку щойно викрили (ім'я, адреса, телефон тощо), і продають її спамерам, маркетологам та викрадачам персональних даних. Ця інформація використовується для створення дуже переконливих фішингових атак, спрямованих на крадіжку ваших грошей. Вам потрібно перекрити цей потік даних. Вручну видалити ваші дані від сотень брокерів практично неможливо. Ось чому існують такі сервіси, як Incogni - вони автоматизують цей нудний і критичний процес за вас. Не чекайте, поки ваша інформація буде використана проти вас. ➡️ Дізнайтеся , як Incogni може автоматично видалити ваші дані з 2 420+ сайтів вже сьогодні! 2.6 Попередження фінансових установ Негайно повідомте свій банк і компанії, що видають кредитні картки, щоб вони могли розмістити спеціальні попередження про шахрайство і відстежувати підозрілу активність. 2.7 Подати заяву про крадіжку особистих даних Якщо ви підозрюєте крадіжку особистих даних, подайте офіційну заяву до Федеральної торгової комісії (FTC) на сайті IdentityTheft.gov. Ця заява необхідна для оскарження шахрайських звинувачень. 2.8 Уважно стежте за акаунтами Увімкніть сповіщення для Банківські транзакції Кредитні запити Зміни паролів Нові входи до пристрою Події безпеки електронної пошти Ваше майбутнє буде вам вдячне. Частина 3: Як захистити себе та своїх близьких у майбутньому 3.1 Розширений захист облікового запису та пристрою Продовжуйте користуватися менеджером паролів, оновлюйте програмне забезпечення, щоб закрити вразливості, та переглядайте/відкликайте непотрібні дозволи для облікових записів. 3.2 Пильність проти фішингу та шахрайства Після злому ви стаєте головною мішенню. З великою підозрою ставтеся до будь-яких небажаних електронних листів або текстів з проханням підтвердити дані облікового запису або перейти за посиланням. 3.3 Забезпечення вашої податкової ідентичності Якщо ваш <a href="https://www.scamadviser.com/articles/how-to-protect-yourself-after-your-social-security-number-is-stolen\" target="_blank" rel="noopener">SN було розкрито</a>, ви перебуваєте в зоні ризику податкового шахрайства. Негайно подайте заяву на отримання <strong>ПІН-коду захисту ідентичності (IP PIN-код)</strong> до Податкової служби, щоб запобігти поданню декларації від вашого імені.</p> <h3>3.4 Захист вашої родини, особливо дітей</h3> <p>Якщо PII було розкрито, діти перебувають у групі високого ризику щодо шахрайства з особистими даними. Перевірте, чи існує кредитна історія вашої дитини, і розгляньте можливість встановлення режиму безпеки для неповнолітніх.</p> <h3>3.5 Стратегія захисту брокера даних: Перевага інкогніто (докладніше)</h3> <p>Щоб отримати повне уявлення про те, чому автоматизоване видалення даних є важливим, читайте далі. Ваші вразливі дані знаходяться не лише в руках хакерів, вони також збираються, упаковуються та продаються брокерами даних - компаніями, які монетизують вашу особисту інформацію.</p> <p>Incogni автоматизує весь процес, виступаючи вашим уповноваженим агентом для подання обов'язкових запитів на видалення даних:</p> <ul style="list-style-type: square;"> <li><strong>Неперевершене покриття:</strong> Incogni обробляє запити на автоматизоване видалення даних від понад 420 брокерів даних. Завдяки послузі Custom Removals вони видалили дані користувачів з більш ніж 2420 сайтів.</li> <li><strong>Гарантований постійний захист:</strong> Incogni надсилає повторювані, юридично обов'язкові запити на видалення даних, щоб не допустити потрапляння ваших записів на ринок.</li> <li><strong>Підтверджена надійність:</strong> Незалежний звіт Deloitte з обмеженою гарантією підтверджує суворі процеси Incogni, включаючи охоплення понад 420 брокерів даних, отримання підтверджень видалення та надсилання повторних запитів через регулярні проміжки часу.</li> <li><strong>Спеціальна пропозиція:</strong> Сімейний план дозволяє вам додати до 4 близьких людей (загалом 5). Ви можете оформити підписку на 1 рік зі знижкою 50% як на індивідуальний ($7,99/міс.), так і на сімейний ($15,99/міс.) плани.</li> </ul> <p>➡️ Готові захистити свою конфіденційність? <a href="https://deal.incogni.io/aff_c?offer_id=11&aff_id=1505" target="_blank" rel="noopener">Натисніть тут</a>, щоб захистити свою особистість за допомогою Incogni! </p> <h3>Підсумок: Ваш шлях до відновлення та посилення безпеки</h3> <p>Витік даних - це серйозна подія, але це не кінець вашого цифрового життя. Вживши негайних, усвідомлених заходів - захистивши свої облікові записи, заблокувавши кредити, відстежуючи підозрілу активність і захищаючи свою сім'ю, - ви значно обмежите збитки та відновите контроль.</p> <p>Довгострокова боротьба з кіберзагрозами вимагає проактивного підходу. Почніть користуватися менеджером паролів вже сьогодні, увімкніть функцію 2FA для всіх важливих облікових записів, регулярно оновлюйте програмне забезпечення і, що особливо важливо, зробіть остаточний крок до автоматизації видалення ваших персональних даних з сайтів брокерів даних за допомогою надійного сервісу, такого як Incogni. Будьте в курсі подій, будьте пильними та розвивайте в собі надійні навички кібербезпеки.</p> <p><strong>Часті запитання</strong><br /><strong>Які перші кроки після витоку даних?</strong><br /><em>Найважливішим першим кроком є зміна паролю для скомпрометованого облікового запису та будь-якого іншого облікового запису, який використовував той самий пароль. Другий негайний крок - увімкнути двофакторну автентифікацію (2FA) для всіх важливих акаунтів, особливо вашої основної електронної пошти.</em></p> <p><strong>Що робити після витоку даних?</strong><br /><em>Вам слід дотримуватися плану, що складається з трьох частин: 1) локалізація (змінити паролі, захистити пристрої); 2) контроль збитків (заморозити кредит, попередити банки, подати звіт у FTC); 3) запобігання в майбутньому (використовувати менеджер паролів, видалити свої дані у брокерів, стежити за своїм кредитом).</em></p> <p><strong>Що потрібно робити, коли стався витік даних?</strong><br /><em>Фізичні особи не зобов'язані нічого робити за законом, але негайні дії є необхідними, щоб захистити себе. Компанії, однак, часто зобов'язані відповідно до законів, таких як GDPR або CCPA, повідомляти потерпілих і відповідні органи протягом певного періоду часу.</em></p> <p><strong>Які юридичні дії після витоку даних?</strong><br /><em> Юридичні дії зазвичай включають подання скарги до FTC або Генерального прокурора штату, участь у колективному позові проти відповідальної компанії або використання таких законів, як GDPR і CCPA, щоб вимагати компенсації або видалення ваших даних (які Incogni автоматизує).</em></p> <p><strong>Відмова від відповідальності</strong>:<em> Деякі посилання в цій статті можуть бути партнерськими посиланнями. Це означає, що ми можемо отримати невелику комісію, якщо ви вирішите придбати продукт або послугу через них, без додаткових витрат з вашого боку.</em></p> <p><strong>Застереження</strong>:</p> <p><em>Примітка</em>:</p> <p>