Как распознать фишинговые письма, созданные искусственным интеллектом, в 2026 году (Beyond Typos)

Автор: Adam Collins

Вы получаете электронное письмо от своего банка. Идеальный логотип. Никаких опечаток. Ваше имя написано правильно. Вежливая, но срочная просьба подтвердить ваш счет. Это мошенничество - и без этого руководства вы никогда бы не узнали.

В 2026 году старое правило "просто ищите плохую грамматику" устарело. Социальная инженерия, основанная на искусственном интеллекте, породила эру "идеального фишинга", когда мошеннические письма практически неотличимы от законной деловой переписки. Рабочая группа по борьбе с фишингом (APWG) сообщает, что атаки стали быстрее, более персонализированными и все более автоматизированными.

Только в первом квартале 2026 года ScamAdviser отметил более 300 000 подозрительных доменов - на 40 % больше, чем в прошлом году. Угроза нарастает. Вот как обнаружить тенденции фишинговой электронной почты 2026 года, прежде чем они застанут вас врасплох.

В двух словах

ИИ теперь пишет фишинговые письма, которые грамматически безупречны и визуально убедительны. Чтобы оставаться в безопасности в 2026 году:

- Проверяйте реальный домен отправителя, а не только его отображаемое имя (один из главных признаков подделки электронной почты).

- Никогда не сканируйте QR-коды из незапрошенных писем (Quishing).

- Проверяйте наличие SPF/DKIM PASS в заголовках электронной почты для технической проверки.

- Используйте программу проверки фишинговых писем, например ScamAdviser, для проверки подозрительных ссылок.

- Рассматривайте срочность, страх или панику как автоматический красный флаг

- Если вы перешли по подозрительной ссылке, немедленно отключитесь и смените пароль с чистого устройства.

Современные красные флажки: Что изменится в 2026 году

1. ИИ-совершенная проза

Мошенники теперь используют большие языковые модели (LLM), чтобы писать безупречно. Федеральная торговая комиссия (ФТК) предупреждает, что профессиональный брендинг и безупречный синтаксис теперь являются стандартом для мошенников, а не исключением. Отполированное письмо больше не является признаком легитимности.

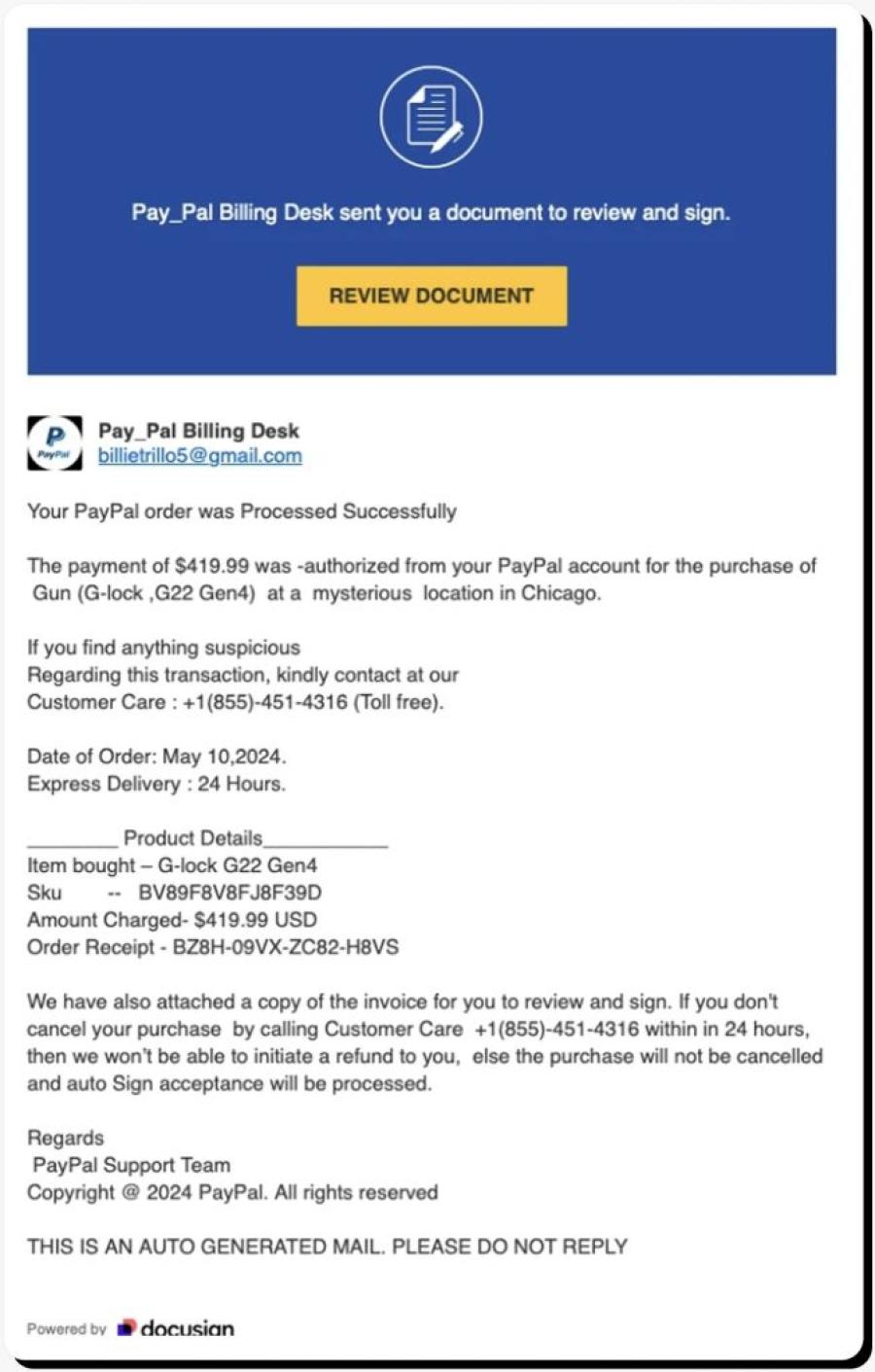

Примеры фишинговых писем AI:

- Крючок "Внутренний проект": Письмо со ссылкой на реальный проект, над которым вы работаете (взято из LinkedIn), с просьбой просмотреть PDF-файл с "обновленным бюджетом".

- Афера "Выборы по льготам": Идеально подобранное по времени электронное письмо от HR во время фактического периода открытой регистрации в вашей компании, ведущее на фальшивый портал для входа в систему.

На что следует обратить внимание: необычные запросы, неожиданная срочность и несовпадение доменов (об этом ниже).

2. Квишинг - фишинг QR-кодов

Поскольку фильтры безопасности с трудом сканируют изображения, злоумышленники вставляют вредоносные QR-коды прямо в электронные письма. Обычно они утверждают, что вам нужно "Отсканировать, чтобы подтвердить свою личность" или "Отсканировать, чтобы получить вознаграждение".

Пример из реальной жизни

В начале 2026 года мошенники выдавали себя за компанию DocuSign, используя безупречный брендинг, убедительный домен (docusign-secure.io) и встроенный QR-код. Более 14 000 человек отсканировали код в течение 48 часов, прежде чем он был отмечен и удален.

Правило: Никогда не сканируйте QR-код из незапрошенного письма. Если вам необходимо проверить, введите веб-адрес компании вручную.

3. Ловушка поддоменов

Злоумышленники создают длинные, убедительные URL-адреса, которые скрывают настоящий домен. Ключевое правило: читайте домен справа налево, начиная с первого одинарного слэша (/).

| ❌ URL-адрес мошенничества | ✅ Легитимный URL |

| amazon.com.security-update.io | amazon.com |

| paypal-secure.login-verify.net | paypal.com |

| microsoft365.auth-check.co | microsoft.com |

В приведенных выше мошеннических URL-адресах реальным доменом является все, что находится после последней точки перед косой чертой - например, security-update.io, а не Amazon.

Техническая диагностика: Определение признаков подделки электронной почты

В заголовках легитимной корпоративной электронной почты будут указаны SPF: PASS и DKIM: PASS. Если вы видите FAIL или SOFTFAIL, отправитель почти наверняка подделан.

Как проверить в Gmail:

- Откройте письмо и нажмите на меню с тремя точками (⋮) в правом верхнем углу.

- Выберите "Показать оригинал".

- Ищите строки: SPF: PASS / FAIL и DKIM: PASS / FAIL в верхней части.

В Outlook: Файл → Свойства → Интернет-заголовки → прокрутите, чтобы найти результаты SPF и DKIM.

Правило 3-секундной проверки

Прежде чем работать с любым электронным письмом, выполните эту быструю проверку:

1 Проверьте отправителя

Является ли фактический домен электронной почты (например, @scamadviser.com) точным совпадением, а не только отображаемое имя?

2 Наведите курсор, не нажимайте

Совпадает ли предварительный просмотр URL-адреса в браузере с официальным сайтом? Проверьте справа налево.

3 Проверьте эмоции

Используется ли в письме страх, жадность или паника, чтобы заставить вас немедленно действовать? Это и есть триггер.

Контрольный список: Является ли ваше электронное письмо фишем 2026 года?

Используйте этот контрольный список, прежде чем переходить по ссылке или предпринимать какие-либо действия, запрашиваемые в письме:

☑ Проверка отображаемого имени

- Действительно ли "Microsoft" приходит с адреса @microsoft.com? Щелкните правой кнопкой мыши имя отправителя, чтобы узнать настоящий адрес.

☑ Тест на зависание

- Ссылка указывает на официальный сайт или подозрительный/сокращенный URL (например, bit.ly, поддоменная ловушка)?

☑ Неожиданное нажатие кнопки MFA

- Вы получили push-уведомление с просьбой "Одобрить" вход, который вы не инициировали? Откажитесь от него немедленно.

☑ Принудительная срочность

- Вам угрожают "удалить вашу учетную запись" или "приостановить доступ" в течение нескольких часов? Срочность - это тактика манипуляции.

☑ Запрос QR-кода

- Вас просят отсканировать непрошеный QR-код? Не сканируйте его.

☑ Проверка SPF / DKIM

- Если у вас возникли подозрения, проверьте заголовки письма. Результат FAIL подтверждает, что письмо подделано.

Может ли фишинговое письмо украсть ваши данные без пароля?

Да. Современные атаки с перехватом сеанса могут украсть куки вашего браузера или активные маркеры входа в систему, просто заставив вас перейти по вредоносной ссылке. Это позволяет злоумышленникам войти в вашу учетную запись, даже если у вас включена многофакторная аутентификация (MFA). Всегда наводите курсор на ссылки перед нажатием, чтобы проверить их назначение.

Неотложные меры по восстановлению: Если вы перешли по фишинговой ссылке

Действуйте быстро - скорость имеет значение:

- Немедленно отключитесь от сети - отключите устройство от интернета (Wi-Fi и мобильные данные), чтобы предотвратить возможную утечку данных.

- Используйте чистое устройство - на отдельном, незатронутом устройстве смените пароли и сбросьте ключи MFA для всех связанных учетных записей.

- Проверьте устройство на наличие вредоносного ПО - перед повторным подключением запустите полную проверку пострадавшего устройства на наличие вредоносного ПО.

- Перейдите на устойчивый к фишингу MFA - CISA рекомендует перейти на ключи безопасности FIDO2 (например, YubiKey) как наиболее надежную защиту.

- Сообщите об этом - подайте заявление на сайте ReportFraud.ftc.gov и уведомите свой банк или всех пострадавших поставщиков услуг.

Часто задаваемые вопросы

Как узнать, что письмо является мошенническим, если в нем нет опечаток?

В 2026 году электронные письма мошенников, сгенерированные искусственным интеллектом, будут грамматически безупречны. Вместо того чтобы проверять опечатки, проверьте фактический домен электронной почты отправителя (а не отображаемое имя), обратите внимание на навязчивое ощущение срочности и проверьте, соответствует ли назначение ссылки официальному сайту. Если хотя бы один из этих трех пунктов не работает, отнеситесь к письму как к подозрительному.

Что такое квишинг и как обезопасить себя?

Квишинг - это фишинг, осуществляемый с помощью QR-кодов. Он обходит фильтры безопасности электронной почты, поскольку в нем нет текстовой ссылки для сканирования - только изображение. Чтобы обезопасить себя, никогда не сканируйте неожиданный QR-код из письма. Если вам необходимо проверить, используйте безопасное приложение-сканер, которое предварительно просматривает URL-адрес адресата, прежде чем открыть его, или просто введите адрес сайта компании вручную в браузере.

Что такое ловушка поддоменов?

Злоумышленники создают URL-адреса, которые на первый взгляд выглядят законно, но содержат скрытый домен. Например: amazon.com.security-update.io ссылается на Amazon, но реальный домен - security-update.io. Чтобы расшифровать любой URL-адрес, прочитайте его справа налево от первого прямого слэша - настоящий домен находится в последнем сегменте перед этим слэшем.

Что делать, если я перешел по фишинговой ссылке?

Немедленно отключите свое устройство от Интернета, чтобы остановить утечку данных. Затем на отдельном чистом устройстве смените пароли и сбросьте ключи MFA. Перед тем как снова подключить устройство, проведите полную проверку на наличие вредоносных программ. Наконец, сообщите об инциденте на сайте ReportFraud.ftc.gov и уведомите свой банк или всех соответствующих поставщиков услуг.

Опережайте мошенников

В 2026 году лучшей защитой для вас будет здоровый скептицизм и привычка проверять, прежде чем нажать кнопку. ScamAdviser анализирует миллионы веб-сайтов и электронных писем, чтобы помочь вам оставаться защищенными. Если вам кажется, что что-то не так, доверьтесь инстинкту и проверьте это на сайте ScamAdviser.com, прежде чем предпринимать какие-либо действия.

Адам Коллинз (настоящее имя не указано в целях безопасности и конфиденциальности) - исследователь кибербезопасности в ScamAdviser с более чем четырехлетним опытом работы на цифровом фронте. Проведя 1500 с лишним дней за анализом тысяч подозрительных платформ и новых тенденций мошенничества, он превращает сложные аферы в действенные советы для потребителей. Миссия Адама проста: выявлять красные флажки, чтобы вы могли без страха перемещаться по Интернету.

Сообщить о мошенничестве!

Вы попались на обман, купили поддельный продукт? Сообщите об этом сайте и предупредите других!

Категории мошенничества

Помощь и информация

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Популярные истории

В двух словах: Хороший VPN защищает вашу конфиденциальность с помощью надежного шифрования, строгой политики отсутствия логов и быстрых протоколов, таких как WireGuard. Лучшие VPN также предлагают широкий охват серверов, защиту от утечек и простые в использовании приложения для всех устройств. На 2025 год лучшими провайдерами являются NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost и Mullvad - каждый из них превосходит других по скорости, безопасности или стоимости. В эпоху, когда каждый клик отслеживается, виртуальная частная сеть (VPN) больше не является роскошью - это необходимый инструмент для обеспечения конфиденциальности и безопасности цифровых данных. VPN работает, создавая безопасный зашифрованный туннель между вашим устройством и Интернетом, маскируя ваш реальный IP-адрес и защищая ваши конфиденциальные данные от посторонних глаз. Но с сотнями провайдеров, как отделить надежных от подозрительных? В этом руководстве мы рассмотрим обязательные характеристики качественного VPN и выделим 7 лучших сервисов на 2025 год. Что искать в хорошем VPN: 4 неоспоримых столпа 1. Железные характеристики безопасности Надежное шифрование: AES-256, золотой стандарт. Безопасные протоколы: OpenVPN, WireGuard, NordLynx, Lightway. Избегайте PPTP. Переключатель Kill Switch: Обеспечивает отсутствие случайных утечек IP-адресов. Защита от утечек: Охватывает DNS, IPv6 и WebRTC. 2. Проверенная практика конфиденциальности Политика отсутствия журналов: Никакого отслеживания активности или метаданных. Независимые аудиты: Проверка третьими сторонами. Безопасная юрисдикция: Предпочтение странам, не входящим в альянс 5/9/14 Eyes. 3. Высокоскоростная работа Быстрые протоколы: WireGuard и аналоги. Большая серверная сеть: Меньшая загруженность, более надежная скорость. 4. Основные характеристики удобства использования Приложения для нескольких устройств: Windows, Mac, iOS, Android, маршрутизаторы. Одновременные подключения: Одна учетная запись, множество устройств. Возможность разблокировки: Netflix, Hulu, BBC iPlayer и многое другое. 7 лучших VPN: Лучшие из лучших в 2025 году Провайдер VPN Лучший за Ключевые особенности и скорость Протокол NordVPN Общая универсальность и скорость Проверенные No-Logs, двойной VPN, протокол NordLynx ExpressVPN Надежность и простота использования Проверенные журналы, технология TrustedServer, протокол Lightway Surfshark Лучшая цена и неограниченное количество устройств Неограниченное количество подключений, режим камуфляжа, MultiHop Proton VPN Экстремальная конфиденциальность и бесплатный уровень Основан в Швейцарии, безопасное ядро, приложения с открытым исходным кодом Частный доступ в Интернет (PIA) Персонализация и количество серверов Доказано отсутствие логов в суде, огромная сеть серверов CyberGhost Новички и стриминг Выделенные серверы для стриминга/торрентинга, интуитивно понятные приложения Mullvad Абсолютная анонимность Анонимная регистрация, денежные выплаты, открытый исходный код (В этом списке представлены лучшие варианты, не в порядке убывания) 1. NordVPN Лучшее за: Универсальность, высокая скорость и расширенные функции безопасности.Основные преимущества: Известен своим быстрым фирменным протоколом NordLynx (построен на WireGuard), строгой политикой отсутствия логов (многократно проверена), Double VPN и Threat Protection (блокирует рекламу и вредоносное ПО). 2. ExpressVPN Лучший для: Надежность и удобные приложения.Основные преимущества: Технология TrustedServer (серверы только с оперативной памятью), быстрый протокол Lightway, политика отсутствия логов, прошедшая независимый аудит, и доказанная способность разблокировки на всех основных платформах потокового вещания. 3. Surfshark Лучший вариант для: Бюджетные пользователи, которым нужны неограниченные соединения.Основные преимущества: Поддерживает неограниченное количество устройств, имеет режим "Камуфляж" для обхода обнаружения VPN, предлагает MultiHop для двойного шифрования и встроенную блокировку рекламы/вредоносного ПО. 4. Proton VPN Лучший вариант для: Пуристы конфиденциальности.Основные характеристики: Базируется в Швейцарии (сильные законы о конфиденциальности), имеет серверы Secure Core, которые направляют трафик через защищенные места, приложения с открытым исходным кодом, а также авторитетный бесплатный план без регистрации данных. 5. Частный доступ в Интернет (PIA) Лучший вариант для: Персонализация и огромный выбор серверов.Основные преимущества: Проверенная в суде политика отсутствия логов, настраиваемые параметры шифрования и одна из самых больших сетей серверов в отрасли. 6. CyberGhost Лучший вариант для: Новичкам и любителям потокового вещания.Основные преимущества: Простое в использовании приложение, выделенные серверы для потокового вещания/торрентов, надежная политика конфиденциальности и более 9 000+ серверов по всему миру. 7. Mullvad Лучший вариант для: Абсолютная анонимность.Основные преимущества: Предлагает номера счетов вместо регистрации по электронной почте, принимает денежные платежи по почте и имеет полностью открытый исходный код, что делает его самым дружелюбным к анонимности вариантом в этом списке. Часто задаваемые вопросы (FAQs) Сделает ли VPN меня полностью анонимным?Ни один VPN не может гарантировать 100% анонимность. Хотя хороший VPN скрывает ваш IP-адрес, шифрует ваши данные и обязуется не регистрировать вашу активность, ваше устройство все равно может быть отслежено другими способами (например, по трекерам веб-сайтов, отпечаткам пальцев в браузере или логинам в социальных сетях). Будет ли VPN замедлять работу моего интернета?Да, VPN всегда приводит к некоторому снижению скорости, поскольку вашим данным приходится добираться до VPN-сервера и шифроваться/дешифроваться. Однако лучшие провайдеры используют современные протоколы, такие как WireGuard и Lightway, чтобы минимизировать этот эффект, что часто приводит к незаметному замедлению для большинства задач. Безопасны ли бесплатные VPN для использования?Большинство бесплатных VPN небезопасны. Многие из них основаны на регистрации ваших данных, внедрении рекламы или даже продаже вашей истории посещений третьим лицам, чтобы покрыть свои расходы. Если услуга бесплатна, вы, как правило, являетесь ее потребителем. Если вам нужен бесплатный сервис, выбирайте авторитетного провайдера, например Proton VPN, который предлагает ограниченный, но безопасный бесплатный уровень. Итог и разумный следующий шаг VPN - это один из самых простых и в то же время мощных инструментов для защиты конфиденциальности в Интернете, разблокирования контента и защиты от хакеров. Но при таком количестве вариантов легко попасться на удочку ловких маркетологов или, что еще хуже, сомнительных провайдеров, которые не выполняют свои обязательства. Как всегда, проведите быструю проверку на ScamAdviser. Это займет всего несколько секунд и поможет вам заметить тревожные сигналы до того, как вы отдадите свои деньги. Для еще более быстрой проверки на ходу загрузите приложение ScamAdviser App сегодня и делайте более разумный и безопасный выбор в Интернете. <div class="block block__inner--small-bottom"> <div class="block__row"> <div class="block__column--large"> <a href="https://content.scamadviser.cloud"> <img src="" class="image__fluid"> </a> </div> </div> </div>

Как защитить себя и свою семью после утечки данных Когда ваши данные попадают в чужие руки Только что получили это ужасающее уведомление? Или, возможно, вы заметили подозрительную активность на своих счетах? Сделайте глубокий вдох. Утечка данных, несанкционированный доступ или раскрытие чувствительных, защищенных или конфиденциальных данных - событие, вызывающее глубокую тревогу. Оно может ввергнуть вас в мир беспокойства, неся в себе риски от финансовых потерь и кражи личных данных до значительных эмоциональных потрясений и ущерба репутации. Цифры не врут: согласно отчету компании 2024, количество уведомлений от жертв утечки данных выросло на 211 % по сравнению с прошлым годом. Это не просто отдаленная угроза - это суровая реальность, с которой сталкиваются многие люди. Только в этом году такие крупные организации, как Adidas и Qantas, столкнулись с громкими утечками данных, от которых пострадали бесчисленные клиенты. Это подчеркивает важнейшую истину: никто не является неприкасаемым. Поэтому стратегические действия - единственный способ минимизировать риск и защитить свое будущее. Данное руководство - это план действий на случай чрезвычайной ситуации, который поможет вам пройти все важные этапы - от подтверждения факта утечки до защиты вашей цифровой жизни в долгосрочной перспективе. Часть 1: Подтверждение факта взлома и понимание ущерба Самый первый шаг - ответить на вопрос: Были ли скомпрометированы мои данные, и если да, то насколько серьезно? Начните с основ: Проверьте официальные уведомленияКомпании с хорошей репутацией по закону обязаны сообщить вам, если ваши данные стали частью утечки. Ищите официальные электронные письма, письма или публичные объявления. Проверьте проверенные базы данных об утечкахПлатформы вроде HaveIBeenPwned помогут вам проверить, не фигурирует ли ваш телефон или электронная почта в общеизвестных базах данных. Ищите поведенческие красные флажкиБудьте внимательны к подозрительным действиям, таким как несанкционированные транзакции, неожиданная блокировка аккаунта или странные электронные письма, связанные с новыми аккаунтами. 1.2 Какие данные были украдены? Не все утечки одинаковы. Ваша реакция зависит от того, что именно было украдено.Тип данных, подвергшихся утечкеУровень рискаПриоритетные мерыЭлектронная почта и парольСреднийСменить пароль + включить 2FAФинансовые данныеВысокийОповещение банков + мониторинг счетовSSN / PII / Медицинские данныеКритическиеЗаморозьте кредиты + подайте заявление о краже личных данныхЕсли финансовые данные или информация, позволяющая идентифицировать личность, были нарушены, вы должны немедленно перейти в режим чрезвычайной ситуации. Часть 2: План действий в чрезвычайной ситуации Как только вы убедились, что ваши данные подверглись опасности, немедленно приступайте к действиям, чтобы предотвратить ущерб и защитить свою личность. Определите приоритетность этих действий, в идеале - на защищенном, не подверженном риску устройстве. 2.1 Защитите свои устройства (важнейший первый шаг при подозрении на наличие вредоносного ПО) Если вы подозреваете, что взлом произошел с вашего собственного устройства, немедленно проведите полную проверку на вирусы и вредоносное ПО. Меняйте пароли только на тех устройствах, в чистоте которых вы уверены. 2.2 Смените пароли (немедленно) Это самое важное действие. Ваша основная учетная запись электронной почты должна быть вашим абсолютным приоритетом. Используйте надежные, уникальные пароли для каждой учетной записи, в идеале - с помощью менеджера паролей. 2.3 Включите двухфакторную аутентификацию (2FA) Включите 2FA (или MFA) на всех сервисах, которые ее предлагают. Это требует второго шага проверки, что делает практически невозможным для преступника получить доступ к вашей учетной записи, даже если он украдет ваш пароль. 2.4 Заморозьте свой кредит Замораживание кредита - самый эффективный способ предотвратить открытие преступниками новых кредитных счетов на ваше имя. Вы должны связаться со всеми тремя основными кредитными бюро по отдельности: Equifax, Experian и TransUnion. Размещение и снятие блокировки кредитной истории является бесплатным. 2.5 💡 НЕЗАМЕДЛИТЕЛЬНЫЙ СЛЕДУЮЩИЙ ШАГ: Удалите свои открытые данные у брокеров данных (высокоприоритетное действие) Ваши взломанные данные продаются прямо сейчас. Хакеры - не единственная угроза; брокеры данных собирают личную информацию, которая только что была раскрыта (имя, адрес, телефон и т. д.), и продают ее спамерам, маркетологам и похитителям персональных данных. Эта информация используется для создания очень убедительных фишинговых атак, направленных на кражу ваших денег. Вам необходимо перекрыть этот поток данных. Вручную удалить ваши данные из сотен брокеров практически невозможно. Именно поэтому существуют такие сервисы, как Incogni, - они автоматизируют этот утомительный и важный процесс за вас. Не ждите, пока ваша информация будет использована против вас. ➡️ Узнайте, как Incogni может автоматически удалить ваши данные с 2 420+ сайтов уже сегодня! 2.6 Предупредите финансовые учреждения Немедленно уведомите свой банк и компании, обслуживающие кредитные карты, чтобы они могли разместить специальные предупреждения о мошенничестве и отслеживать подозрительную активность. 2.7 Подайте заявление о краже личных данных Если вы подозреваете кражу личных данных, подайте официальное заявление в Федеральную торговую комиссию (ФТК) на сайте IdentityTheft.gov. Этот отчет необходим для оспаривания мошеннических платежей. 2.8 Внимательно следите за счетами Включите оповещения о: Банковские операции запросы по кредитам Изменения пароля Вход в систему с нового устройства События, связанные с безопасностью электронной почты Ваше будущее будет вам благодарно. Часть 3: Защита себя и своих близких в будущем 3.1 Расширенная защита учетных записей и устройств Продолжайте использовать менеджер паролей, обновляйте программное обеспечение, чтобы закрыть уязвимости, и пересматривайте/отменяйте ненужные разрешения учетных записей. 3.2 Бдительность в борьбе с фишингом и мошенничеством После взлома вы становитесь главной мишенью. Отнеситесь с большим подозрением к любому незапрашиваемому электронному письму или тексту, в котором вас просят подтвердить данные учетной записи или перейти по ссылке. 3.3 Защита вашей налоговой личности Если ваш <a href="https://www.scamadviser.com/articles/how-to-protect-yourself-after-your-social-security-number-is-stolen\" target="_blank" rel="noopener">SSN был раскрыт</a>, вы подвергаетесь риску налогового мошенничества. Немедленно подайте заявку на получение <strong>PIN-кода защиты личности (IP PIN)</strong> в Налоговое управление, чтобы предотвратить подачу ворами декларации на ваше имя.</p> <h3>3.4 Защита вашей семьи, особенно детей</h3> <p>Если PII была раскрыта, дети подвергаются высокому риску мошенничества с личными данными. Проверьте, существует ли кредитное досье на вашего ребенка, и подумайте о том, чтобы установить Security Freeze для несовершеннолетних.</p> <h3>3.5 Стратегия защиты от брокера данных: Преимущество Incogni (полная информация)</h3> <p>Чтобы понять, почему автоматическое удаление данных имеет большое значение, читайте дальше. Ваши данные не только находятся в руках хакеров, но и собираются, упаковываются и продаются брокерами данных - компаниями, которые монетизируют вашу личную информацию.</p> <p>Incogni автоматизирует весь процесс, выступая в качестве вашего уполномоченного агента для подачи обязательных запросов на удаление данных:</p> <ul style="list-style-type: square;"> <li><strong>Непревзойденный охват:</strong> Incogni обрабатывает запросы на удаление данных от более чем 420 брокеров данных в рамках автоматизированного удаления. Благодаря Custom Removals они удалили данные пользователей с более чем 2 420 сайтов.</li> <li><strong>Гарантированная постоянная защита:</strong> Incogni отправляет повторяющиеся, юридически обязательные запросы на удаление данных, чтобы ваши записи не попали в продажу.</li> <li><strong>Доказанная надежность:</strong> Независимый отчет Deloitte об ограниченной гарантии подтверждает строгие процессы Incogni, включая охват более 420 брокеров данных, получение подтверждений удаления и регулярную отправку повторяющихся запросов.</li> <li><strong>Специальное предложение:</strong> Семейный план позволяет добавить до 4 близких людей (всего 5). Вы можете оформить годовую подписку со скидкой 50% на индивидуальный ($7,99/мес) и семейный ($15,99/мес) планы.</li> </ul> <p>➡️ Готовы защитить свою конфиденциальность? <a href="https://deal.incogni.io/aff_c?offer_id=11&aff_id=1505" target="_blank" rel="noopener">Нажмите здесь</a>, чтобы защитить свою личность с помощью Incogni! </p> <h3>Вывод: Ваш путь к восстановлению и повышению безопасности</h3> <p>Утечка данных - серьезное событие, но это не конец вашей цифровой жизни. Приняв немедленные и осознанные меры - защитив свои учетные записи, заблокировав кредиты, отслеживая подозрительную активность и защитив свою семью, - вы значительно ограничите ущерб и вернете себе контроль.</p> <p> Долгосрочная борьба с киберугрозами требует проактивного подхода. Начните использовать менеджер паролей уже сегодня, включите 2FA на всех важных учетных записях, регулярно обновляйте программное обеспечение и, что особенно важно, сделайте решающий шаг - автоматизируйте удаление своих личных данных с сайтов-брокеров с помощью надежного сервиса, такого как Incogni. Будьте информированы, бдительны и обеспечьте себе надежную кибербезопасность.</p> <p><strong>FAQs</strong><br /><strong>Каким должен быть первый шаг после утечки данных?</strong><br /><em>Самым первым шагом является смена пароля для взломанной учетной записи и всех других учетных записей, которые использовали тот же пароль. Второй немедленный шаг - включение двухфакторной аутентификации (2FA) на всех важных учетных записях, особенно на основной электронной почте.</em></p> <p><strong>Что нужно делать после утечки данных? </strong><br /><em>Вы должны следовать плану, состоящему из трех частей: 1) сдерживание (смена паролей, защита устройств); 2) контроль ущерба (замораживание кредита, оповещение банков, подача заявления в ФТК); и 3) предотвращение в будущем (использование менеджера паролей, удаление ваших данных у брокеров данных, мониторинг вашего кредита).</em></p> <p><strong>Что вы обязаны делать при утечке данных?</strong><br /><em>Лица по закону не обязаны ничего делать, но для защиты себя необходимо принять немедленные меры. Однако компании, согласно таким законам, как GDPR или CCPA, часто обязаны уведомлять жертв и соответствующие органы в определенные сроки.</em></p> <p><strong>Каковы юридические действия после утечки данных?</strong><br /><em>Правовые действия обычно включают подачу жалобы в FTC или генеральному прокурору штата, участие в коллективном иске против ответственной компании или использование таких законов, как GDPR и CCPA, для требования компенсации или удаления ваших данных (что Incogni автоматизирует).</em></p> <p><strong>Отказ от ответственности</strong>:<em> Некоторые ссылки в этой статье могут быть партнерскими ссылками. Это означает, что мы можем получить небольшую комиссию, если вы решите приобрести по ним товар или услугу, без каких-либо дополнительных затрат с вашей стороны.</em></p> <p><strong>Отказ от ответственности</strong>.