Las mejores estafas: Fuga de datos de Qantas, falso correo electrónico de Barclays y advertencia sobre un sitio de joyería

Autor: Adam Collins

Los estafadores ya no se esconden tras un inglés entrecortado y ventanas emergentes sospechosas. Los timos de hoy son limpios, profesionales y, a veces, incluso poéticos. Mencionan bancos, suenan como compañías aéreas y ofrecen joyas artesanales tan perfectas que prácticamente brillan. ¿Su arma secreta? La emoción: miedo, urgencia, excitación. Y una vez que han enganchado tus sentimientos, van a por tus detalles.

Esta semana, analizamos cuatro estafas de moda, suaves, ingeniosas y tristemente eficaces. Desde incidentes cibernéticos en Qantas a una joyería sospechosamente encantadora que parece demasiado pulida para ser real, esto es lo que hay que saber y cómo mantenerse a salvo.

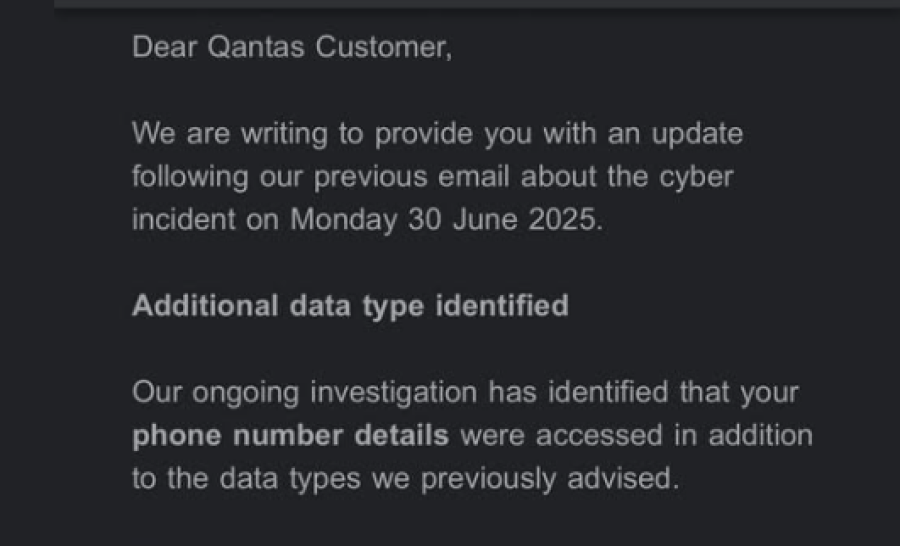

La filtración de datos de Qantas: El incidente "Sorpresa, también hemos perdido tu número".

El incidente:

Los clientes de Qantas recibieron esta semana un correo electrónico de seguimiento con un asunto inquietante: "Se ha identificado un tipo de datos adicional". Tu número de teléfono también estaba en la filtración de datos durante el incidente cibernético del 30 de junio. Si usted es un viajero frecuente de Qantas, su información personal podría estar ahora flotando en las bandejas de entrada de los estafadores.

Fuente: Facebook

El mensaje insta a los clientes a permanecer alerta ante las estafas telefónicas, no solo ante los correos electrónicos de phishing o los mensajes de texto dudosos. En resumen, las llamadas fraudulentas podrían estar llegando a un número que creías seguro.

Lo sospechoso:

- Esto es real, y por eso es tan peligroso.

- A los estafadores les encanta aprovecharse de infracciones reales para lanzar falsos seguimientos.

- Ahora que tu número está expuesto, espera más llamadas en frío haciéndose pasar por Qantas, tu banco o alguien que pretende "ayudar".

Consejos profesionales:

- Desconfíe de las llamadas inesperadas que dicen ser de Qantas o de cualquier autoridad.

- No facilites nunca datos personales o de pago por teléfono a menos que hayas iniciado tú la llamada.

- Marque las páginas de asistencia oficiales; si no está seguro, cuelgue y póngase en contacto directamente con la empresa.

- Utilice ScamAdviser.com para comprobar dominios o números de teléfono sospechosos.

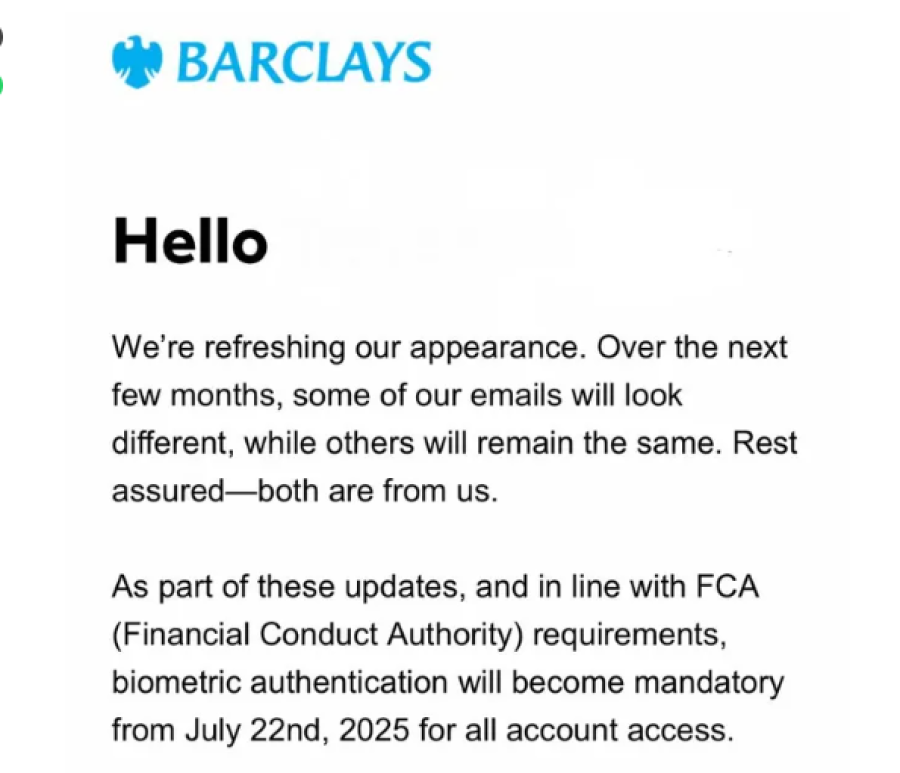

Estafa biométrica de Barclays: Cuando el enlace no es tan inteligente como tu Face ID

La trampa:

Recibe un correo electrónico de Barclays, con su nombre en el saludo y un tono muy oficial. El mensaje dice que, debido a los nuevos requisitos de la FCA, todos los clientes deben activar el inicio de sesión biométrico - huella dactilar o escaneado facial - inmediatamente. Incluso hay un pequeño botón que dice "Empezar".

Parece moderno. Seguro. Obligatorio. Pero no es nada de eso.

Lo que es impreciso:

- La FCA no exige tal cosa.

- Barclays no pide a sus clientes que se registren para obtener el ID biométrico por correo electrónico.

- El enlace lleva a un sitio de phishing -una falsificación convincente- donde se ofrecen las credenciales de inicio de sesión y los datos bancarios.

Consejos profesionales:

- No haga clic en enlaces de correos electrónicos que le pidan "activar" algo urgentemente.

- Visite directamente el sitio web de su banco o llame al servicio de atención al cliente.

- Las funciones biométricas suelen configurarse en la aplicación bancaria, no a través de correos electrónicos aleatorios.

- Presta atención a las URL ligeramente mal escritas o a las direcciones de remitente de correo electrónico extrañas.

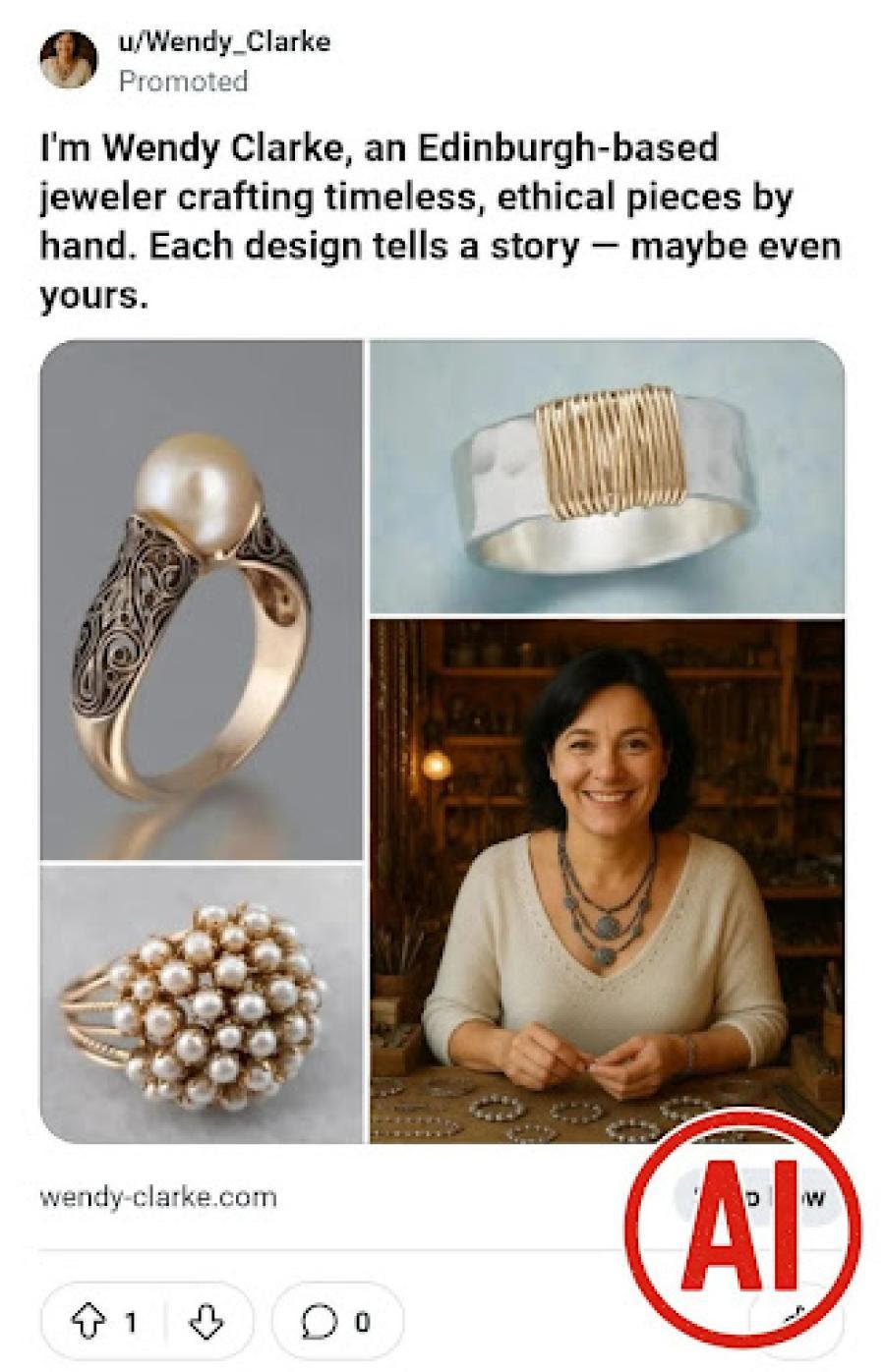

"Soy Wendy Clarke": La joyería que es casi demasiado bonita para ser verdad

La trampa:

Estás navegando por las redes sociales cuando te topas con un anuncio impresionante: joyería minimalista, hecha a mano y ética, fabricada en Edimburgo por una mujer llamada Wendy Clarke. La página web parece de ensueño. Los precios son sorprendentemente asequibles. Parece personal, poético... y un poco sospechoso.

Lo más dudoso:

- La tienda apenas tiene opiniones de clientes fuera de su propio sitio web.

- El historial del dominio es nuevo o está vinculado a reclamaciones por estafa.

- Algunos compradores afirman haber pagado pero no haber recibido sus pedidos, o haber recibido imitaciones de mala calidad producidas en masa.

Consejos profesionales:

- Compruebe el sitio web en ScamAdviser.com antes de comprar.

- Compruebe si hay una página "Acerca de" con datos verificables (dirección, registro real de la empresa, información de contacto).

- Busca en Google la marca + "estafa" o "crítica" para ver lo que dicen los demás.

- Si parece Etsy pero cuesta como Temu, investiga más antes de hacer clic en Añadir a la cesta.

Alerta de estafa adicional: Vuelven los mensajes de texto de "intento de entrega fallido

La trampa:

Recibes un mensaje de texto diciendo que tu paquete no pudo ser entregado debido a un problema con la dirección. Hay un enlace para "reprogramar" o pagar una pequeña tarifa de reenvío.

Lo dudoso:

- No esperabas la entrega.

- El número de seguimiento es genérico o inexistente.

- El enlace solicita información de pago y datos personales.

Consejos profesionales:

- Consulte directamente a su proveedor de servicios de mensajería: nunca haga clic en enlaces de mensajes no solicitados.

- Los estafadores suelen suplantar nombres legítimos de empresas de mensajería como DHL, Australia Post o FedEx.

- Utilice su aplicación o cuenta de seguimiento para verificar las entregas.

Conclusión: Los estafadores buscan su confianza, no sólo su información.

Ya se trate de una aerolínea que admite una infracción, de un banco que se hace pasar por otro o de un sitio web de joyería sincero con un brillo sospechoso, las estafas de hoy en día no siempre parecen sospechosas. Están diseñadas para parecer reales. Para que parezcan seguras. Y eso es exactamente lo que las hace peligrosas.

Así que aquí tienes tu regla de supervivencia:

Haz una pausa antes de hacer clic.

🧠 Verifica antes de actuar.

📣 Informa de lo que te parezca sospechoso: podrías salvar a otra persona.

Si alguna vez no estás seguro, haz una comprobación rápida en ScamAdviser.com o descárgate la aplicación ScamAdviser. Es rápida y gratuita, y puede señalar sitios, números de teléfono y monederos dudosos antes de que caigas en la trampa.

Porque en un mundo lleno de peligros digitales disfrazados de oportunidades, un poco de escepticismo es tu superpoder.

Reportar una estafa!

¿Te has enamorado de un engaño, has comprado un producto falso? ¡Reporte el sitio y advierta a otros!

Categorías de estafa

Ayuda e información

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Testimonios más populares

En pocas palabras: Una buena VPN protege tu privacidad con un cifrado potente, una estricta política de no registros y protocolos rápidos como WireGuard. Las mejores VPN también ofrecen una amplia cobertura de servidores, protección contra filtraciones y aplicaciones fáciles de usar para todos los dispositivos. Para 2025, los mejores proveedores son NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost y Mullvad, cada uno de los cuales destaca por su velocidad, seguridad o valor. En una época en la que se rastrea cada clic, una Red Privada Virtual (VPN) ya no es sólo un lujo, sino una herramienta esencial para la privacidad y la seguridad digitales. Una VPN funciona creando un túnel seguro y cifrado entre tu dispositivo e Internet, ocultando tu dirección IP real y protegiendo tus datos confidenciales de miradas indiscretas. Pero con cientos de proveedores, ¿cómo distinguir lo seguro de lo sospechoso? Esta guía desglosa las características no negociables de una VPN de calidad y destaca los 7 servicios mejor valorados para 2025. Qué buscar en una buena VPN: los 4 pilares no negociables 1. Características de seguridad blindadas Cifrado fuerte: AES-256, el estándar de oro. Protocolos seguros: OpenVPN, WireGuard, NordLynx, Lightway. Evite PPTP. Interruptor de corte: Garantiza que no se produzcan fugas accidentales de IP. Protección contra fugas: Cubre DNS, IPv6 y WebRTC. 2. Prácticas de privacidad verificadas Política No-Logs: No se rastrea la actividad ni los metadatos. Auditorías independientes: Verificación por terceros. Jurisdicción segura:

Cómo protegerse a sí mismo y a su familia tras una filtración de datos Cuando sus datos caen en las manos equivocadas ¿Acaba de recibir esa aterradora notificación? ¿O quizás ha notado actividad sospechosa en sus cuentas? Respire hondo. Una violación de datos, el acceso no autorizado o la exposición de datos sensibles, protegidos o confidenciales, es un acontecimiento profundamente inquietante. Puede sumirle en un mundo de preocupaciones, con riesgos que van desde las pérdidas económicas y el robo de identidad hasta la angustia emocional y el daño a la reputación. Las cifras no mienten: según un informe de 2024, el número de avisos de víctimas de filtraciones de datos ha crecido un asombroso 211% interanual. No se trata de una amenaza lejana, sino de una cruda realidad a la que se enfrentan muchas personas. Sólo este año, hemos visto cómo grandes organizaciones como Adidas y Qantas se enfrentaban a violaciones de datos de gran repercusión, que han afectado a innumerables clientes. Esto subraya una verdad fundamental: nadie es intocable. En consecuencia, la acción estratégica es la única forma de minimizar el riesgo y proteger su futuro. Esta guía es su plan de acción de emergencia, diseñado para guiarle a través de cada paso crucial, desde la confirmación de la violación hasta la fortificación de su vida digital a largo plazo. Primera parte: Confirmación de la brecha y comprensión de los