Méfiez-vous des escroqueries liées au changement de plateforme : Pourquoi "passer à WhatsApp" est un signal d'alarme

Auteur: Adam Collins

Imaginez que vous vendiez un vieux canapé sur Facebook Marketplace ou que vous naviguiez sur Tinder. Un acheteur ou un partenaire vous tend la main et semble parfait. Mais au bout de trois messages, ils disent : "Je ne suis pas souvent sur ce site, peut-on passer à WhatsApp ou Telegram ?"

Soudain, ils connaissent votre code régional, votre profession ou l'objet exact que vous vendez. Cela ressemble à une conversation normale, mais dans l'économie numérique américaine, ce "saut" est la principale tactique utilisée pour contourner les protections des consommateurs. Voici comment repérer le "saut de plate-forme" avant qu'il ne vous coûte.

Qu'est-ce qu'une escroquerie par saut de plateforme ?

Il y a saut de plateforme lorsqu'un acteur malveillant vous fait quitter un site sécurisé (comme eBay, Airbnb ou LinkedIn) pour un canal non surveillé comme WhatsApp, Telegram ou un SMS. Une fois que vous avez quitté l'application d'origine, la "trace écrite" disparaît et les protections intégrées de la plateforme contre la fraude ne s'appliquent plus.

Pourquoi les escrocs veulent-ils que vous quittiez l'application ?

- Suppression du filet de sécurité : Les applications comme Uber, Airbnb ou eBay sont dotées de systèmes automatisés qui signalent les liens suspects ou les mots-clés "argent". Ce n'est pas le cas des messageries privées cryptées.

- La stratégie du "brûleur" : Les escrocs savent que leurs profils finiront par être signalés et interdits. En vous faisant passer à un message texte ou à WhatsApp, ils maintiennent le contact même après la suppression de leur compte sur la place de marché.

- L'intelligence artificielle : les escrocs modernes utilisent l'intelligence artificielle pour générer un anglais "américanisé", éliminant ainsi les anciens signaux d'alarme que sont les fautes de grammaire. Ils peuvent jongler avec des dizaines de victimes sur différentes applications simultanément.

L'Internet Crime Complaint Center (IC3) du FBI a constaté une augmentation massive des escroqueries de type "Pig Butchering" et des escroqueries à l'investissement qui commencent presque toujours par un saut de plateforme, passant des médias sociaux à des applications de chat cryptées pour établir une "romance" ou une "confiance".

4 scénarios d'escroquerie courants aux États-Unis

Scénario

L'accroche

Le "Hop"

Place de marché

Vendre une voiture ou des meubles sur FB Marketplace ou Craigslist.

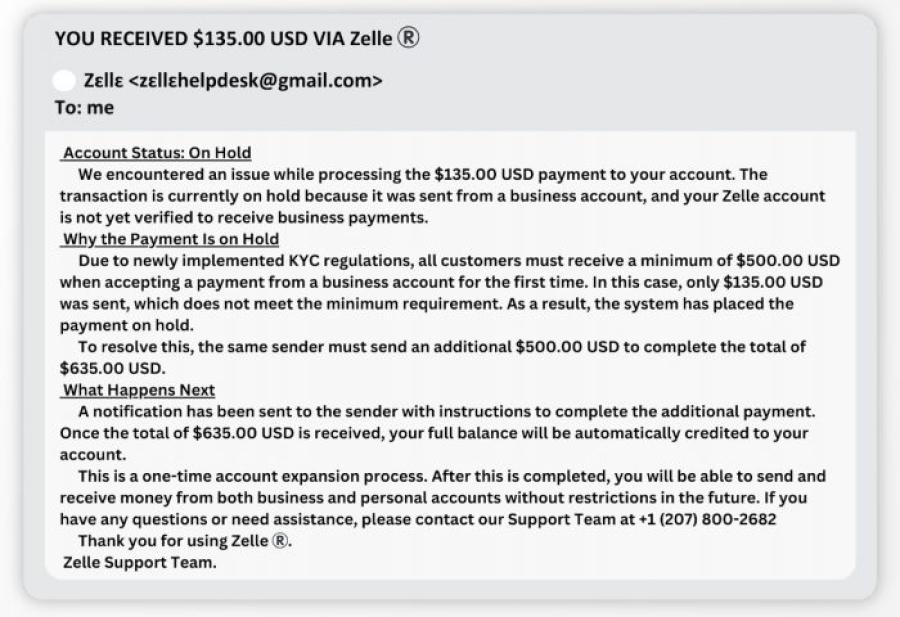

"Mon téléphone est en train de mourir, envoyez-moi un texto au [numéro]". Ils envoient ensuite un faux courriel de mise à niveau du "compte commercial" Zelle ou Venmo.

Recherche d'emploi

Un emploi à distance bien rémunéré de "saisie de données" sur LinkedIn ou Indeed.

"Notre responsable du recrutement ne fait passer des entretiens que par Telegram". Ils finissent par demander des "frais d'équipement de démarrage".

Mauvais numéro

Un texte "accidentel" : "Hé Sarah, on se voit toujours pour jouer au golf ?"

Lorsque vous répondez "Mauvais numéro", ils se montrent amicaux et demandent à passer à WhatsApp pour "être amis", ce qui mène à de faux sites de crypto-monnaie.

Location/logement

Un bel appartement répertorié sur Zillow ou Apartments.com.

"Je ne suis pas en ville ; envoyez-moi un message sur WhatsApp pour une visite vidéo". Ils demandent une caution via Cash App avant que vous ne voyiez l'appartement.

Source : Trend Micro

6 signaux d'alerte à surveiller en cas d'escroquerie au changement de plate-forme

- La migration "urgente" : Ils insistent pour déplacer le chat immédiatement, en prétendant que l'application actuelle "fonctionne mal" ou qu'ils "ne vérifient pas les notifications".

- Pression sur les paiements P2P : Une pression incessante pour utiliser Zelle, Venmo ou Cash App. Remarque : ces applications sont destinées aux amis et à la famille ; elles n'offrent pratiquement aucune protection pour les transactions professionnelles.

- L'e-mail "Compte professionnel" : Vous recevez un courriel (qui semble provenir d'une banque) prétendant que vous devez "augmenter votre limite" en envoyant d'abord de l'argent.

- Demande de code de vérification : On vous demande un code à 6 chiffres envoyé sur votre téléphone. Ne communiquez jamais ce code ; ils essaient de détourner votre compte Google, Facebook ou bancaire.

- Refus d'appel vocal/vidéo : Malgré le fait qu'ils soient passés à une meilleure application, ils ont toujours une excuse pour expliquer pourquoi ils ne peuvent pas montrer leur visage.

- L'investissement "secret" : Ils prétendent avoir des "informations privilégiées" sur les crypto-monnaies, mais insistent pour que vous parliez sur Telegram afin que "le gouvernement ne le découvre pas".

Battre les escrocs : Installez ScamAdviser

Le meilleur moyen de rester en sécurité en 2026 est d'avoir un garde du corps numérique dans sa poche. ScamAdviser est un outil essentiel utilisé par des millions de personnes pour identifier les fraudes avant qu'elles ne se produisent.

- Protection intelligente contre les appels : Bloque automatiquement les appels frauduleux à haut risque, y compris les dernières escroqueries liées au fisc et aux remboursements d'impôts.

- Vérificateur de lien instantané : vous n'êtes pas sûr du lien de "vérification" envoyé sur WhatsApp ? Collez-le dans ScamAdviser pour connaître instantanément sa cote de confiance.

- Protection automatique du Web : Recevez des alertes en temps réel si vous tombez accidentellement sur un site de phishing ou un faux portail d'investissement.

Arrêtez les escrocs dans leur élan.

Mesures de sécurité

- Restez sur l'application : Si vous vous êtes rencontrés sur Airbnb, restez sur Airbnb. Si un acheteur refuse, passez à autre chose.

- Vérifiez l'adresse "De" : Les escrocs falsifient les courriels pour les faire passer pour ceux de Chase ou de PayPal. Si l'expéditeur est @gmail.com au lieu de @chase.com, il s'agit d'une escroquerie.

- Utilisez l'authentification multifactorielle (MFA) : Utilisez une application d'authentification plutôt que des codes SMS.

Signalez l'escroquerie aux autorités :

-

- FTC : Signalez l'incident à ReportFraud.ftc.gov.

- FBI : Déposez une plainte sur ic3.gov.

Signaler une arnaque!

Ti sei innamorato di una bufala, hai comprato un prodotto falso? Segnala il sito e avvisa gli altri!

Catégories d'arnaques

Aide et Informations

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Histoires populaires

En bref : Un bon VPN protège votre vie privée grâce à un cryptage puissant, une politique stricte d'absence de logs et des protocoles rapides comme WireGuard. Les meilleurs VPN offrent également une large couverture de serveurs, une protection contre les fuites et des applications faciles à utiliser pour tous les appareils. Pour 2025, les meilleurs fournisseurs sont NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost et Mullvad, chacun excellant en termes de vitesse, de sécurité ou de valeur. À une époque où chaque clic est suivi, un réseau privé virtuel (VPN) n'est plus seulement un luxe, c'est un outil essentiel pour la confidentialité et la sécurité numériques. Un VPN crée un tunnel sécurisé et crypté entre votre appareil et Internet, masquant votre véritable adresse IP et protégeant vos données sensibles des regards indiscrets. Mais avec les centaines de fournisseurs qui existent, comment faire le tri entre ceux qui sont sûrs et ceux qui sont suspects ? Ce guide présente les caractéristiques non négociables d'un VPN de qualité et met en avant les 7 services les mieux notés pour 2025. Ce qu'il faut rechercher dans un bon VPN : les 4 piliers non négociables 1. Des caractéristiques de sécurité à toute épreuve Cryptage puissant : AES-256, l'étalon-or. Protocoles sécurisés : OpenVPN, WireGuard, NordLynx, Lightway. Évitez le PPTP. Interrupteur d'arrêt (Kill Switch) : Assure qu'il n'y a pas de fuites IP accidentelles. Protection contre les fuites : Couvre le DNS, l'IPv6 et le WebRTC. 2. Pratiques de confidentia

Comment vous protéger, vous et votre famille, après une violation de données ? Quand vos données tombent entre de mauvaises mains Vous venez de recevoir cette notification terrifiante ? Ou peut-être avez-vous remarqué une activité suspecte sur vos comptes ? Respirez profondément. Une violation de données, c'est-à-dire l'accès non autorisé ou l'exposition de données sensibles, protégées ou confidentielles, est un événement profondément troublant. Elle peut vous plonger dans un monde d'inquiétude, entraînant des risques de pertes financières, d'usurpation d'identité, de troubles émotionnels importants et d'atteinte à la réputation. Les chiffres ne mentent pas : selon un rapport de 2024, le nombre d'avis de violation de données a augmenté de 211 % d'une année sur l'autre. Il ne s'agit pas seulement d'une menace lointaine, mais d'une dure réalité à laquelle de nombreuses personnes sont confrontées. Rien que cette année, nous avons vu de grandes entreprises comme Adidas et Qantas être confrontées à des violations de données très médiatisées, qui ont affecté d'innombrables clients. Cela souligne une vérité essentielle : personne n'est intouchable. Par conséquent, une action stratégique est le seul moyen de minimiser les risques et de protéger votre avenir. Ce guide est votre plan d'action d'urgence, conçu pour vous guider à travers chaque étape cruciale, de la confirmation de la violation à la fortification de votre vie numérique à long terme. Partie 1 : Confirmer la violation et comprendre les dommages La toute première étape consiste à répondre définitivem