Principais fraudes: Fuga de dados da Qantas, e-mail falso do Barclays e aviso de site de jóias

Autor: Adam Collins

Os burlões já não se escondem por detrás de um inglês pouco claro e de pop-ups duvidosos. Os golpes actuais são limpos, profissionais e, por vezes, até poéticos. Falam de bancos, soam como companhias aéreas e oferecem jóias artesanais tão perfeitas que praticamente brilham. A sua arma secreta? Emoção - medo, urgência, excitação. E assim que conseguem captar os seus sentimentos, vão atrás dos seus detalhes.

Esta semana, vamos desvendar quatro tendências de golpes que são suaves, afiados e, infelizmente, eficazes. De incidentes cibernéticos na Qantas a uma joalharia de charme suspeito que parece demasiado polida para ser real, eis o que deve saber e como se manter seguro.

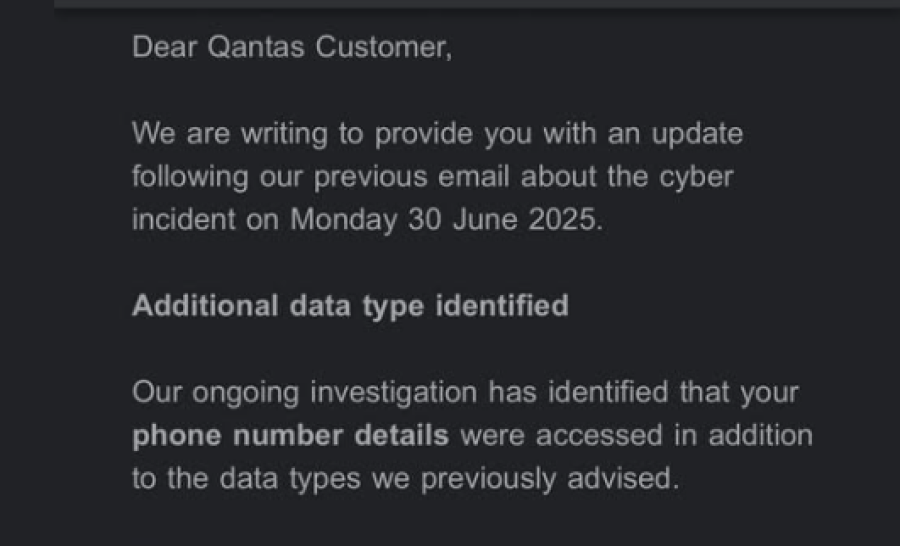

Violação de dados da Qantas: O incidente "Surpresa, também perdemos o seu número

O cenário:

Os clientes da Qantas receberam um e-mail de acompanhamento esta semana com um assunto sinistro: "Tipo de dados adicionais identificados." Tradução? O seu número de telefone também foi incluído na violação de dados durante o incidente cibernético de 30 de junho. Se é um passageiro frequente da Qantas, os seus dados pessoais podem agora estar a flutuar nas caixas de entrada dos burlões.

Fonte: Facebook

A mensagem insta os clientes a estarem atentos às burlas por telefone, e não apenas aos e-mails de phishing ou às mensagens de texto duvidosas. Em suma, as chamadas fraudulentas podem estar a chegar a um número que se pensa ser seguro.

O que é estranho:

- Isto é real - e é isso que o torna tão perigoso.

- Os burlões adoram aproveitar-se de violações reais para lançar falsas acções de seguimento.

- Agora que o seu número está exposto, espere mais chamadas a fingir que é a Qantas, o seu banco ou alguém que finge "ajudar".

Dicas profissionais:

- Desconfie de chamadas inesperadas que afirmam ser da Qantas ou de qualquer autoridade.

- Nunca forneça detalhes pessoais ou de pagamento pelo telefone, a menos que tenha iniciado a chamada

- Marque as páginas oficiais de apoio - se não tiver a certeza, desligue e contacte diretamente a empresa.

- Utilize ScamAdviser.com para verificar domínios ou números de telefone suspeitos.

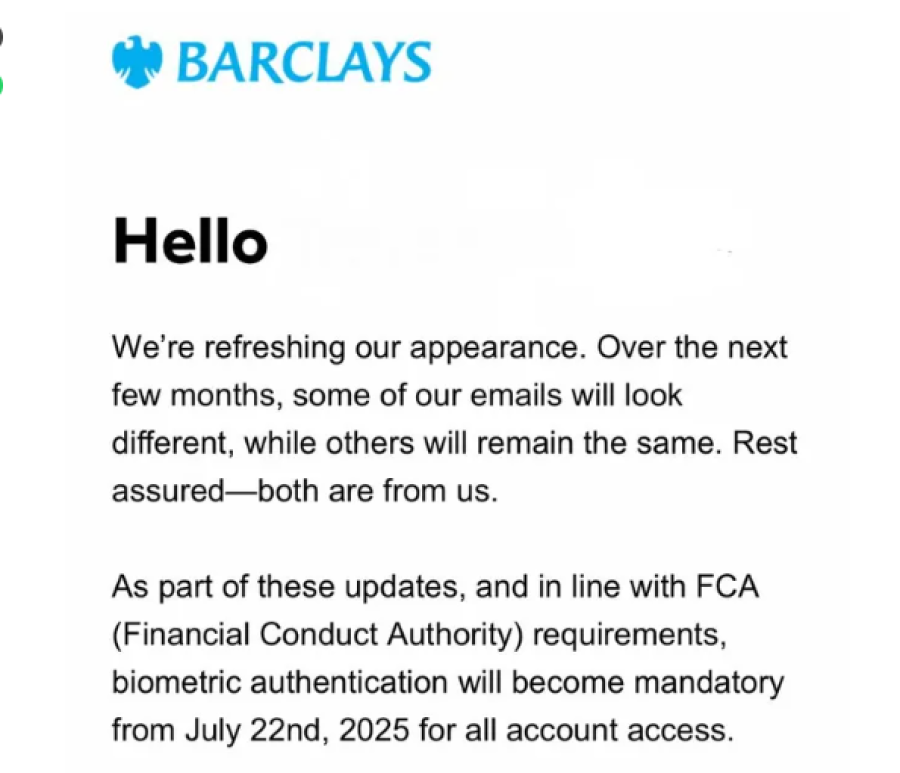

Golpe da biometria do Barclays: Quando a ligação não é tão inteligente como o seu ID facial

A configuração:

O utilizador recebe um e-mail do Barclays, com o seu nome na saudação e um tom muito oficial. A mensagem diz que, devido aos novos requisitos da FCA, todos os clientes devem ativar o login biométrico - impressão digital ou digitalização facial - imediatamente. Há até um pequeno botão que diz "Get Started".

Parece moderno. Seguro. Obrigatório. Mas não é nada disso.

O que é estranho:

- A FCA não tem essa exigência.

- O Barclays não está a pedir aos clientes que se inscrevam na identificação biométrica por correio eletrónico.

- A ligação vai para um site de phishing - uma falsificação convincente - onde as suas credenciais de início de sessão e os seus dados bancários estão à disposição.

Dicas profissionais:

- Não clique em ligações em mensagens de correio eletrónico que lhe peçam para "ativar" algo com urgência.

- Visite diretamente o sítio Web do seu banco ou ligue para o serviço de apoio ao cliente.

- As funcionalidades biométricas são normalmente configuradas na sua aplicação bancária e não através de e-mails aleatórios.

- Esteja atento a URLs ligeiramente mal escritos ou a endereços de remetente de correio eletrónico estranhos.

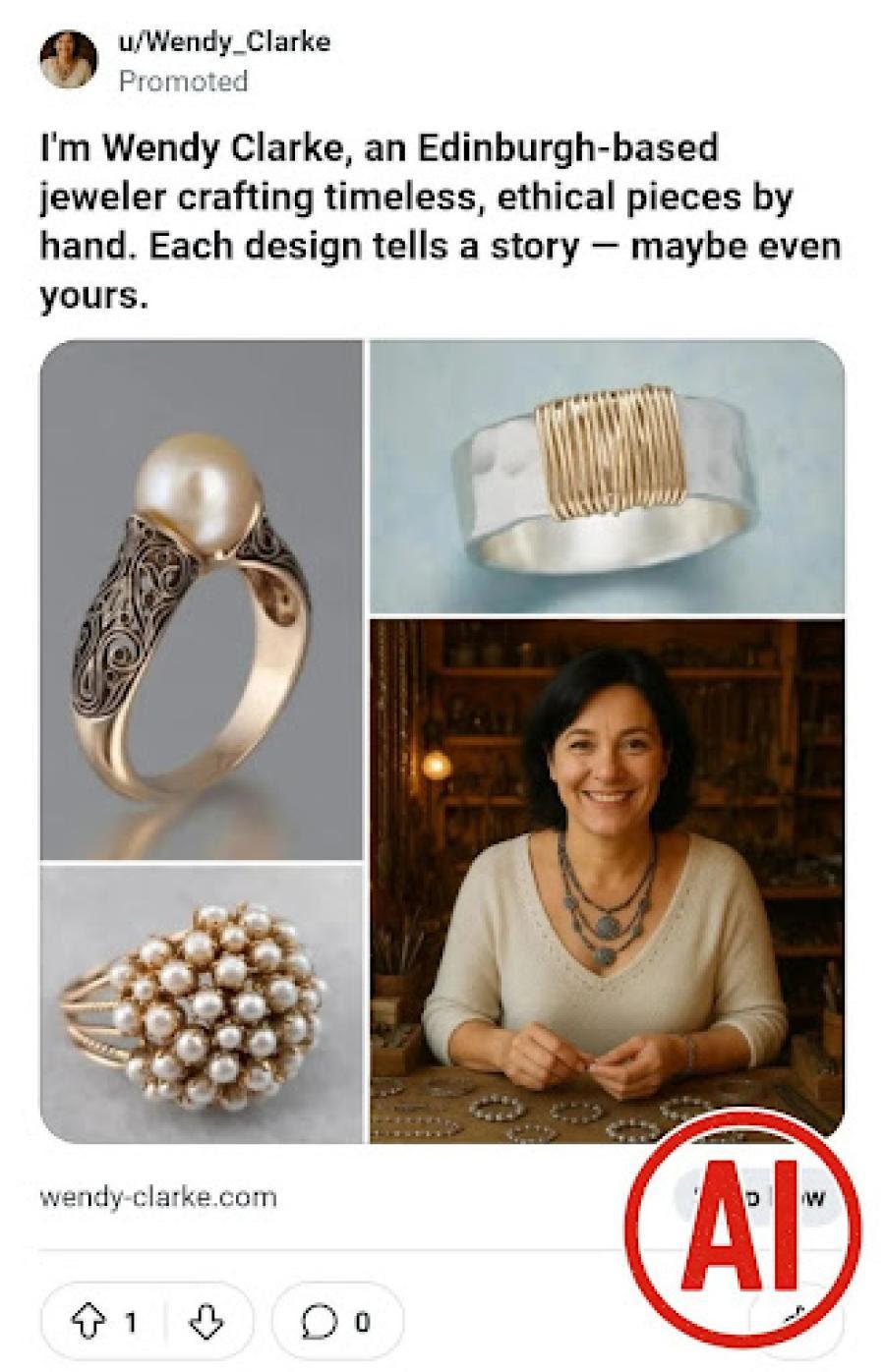

"Eu sou Wendy Clarke": A joalharia que é quase demasiado bonita para ser verdade

O cenário:

Está a percorrer as redes sociais quando se depara com um anúncio impressionante: jóias minimalistas, feitas à mão e éticas, criadas em Edimburgo por uma mulher chamada Wendy Clarke. O sítio Web tem um aspeto de sonho. O texto diz: "Cada design conta uma história - talvez até a sua." Os preços são surpreendentemente acessíveis. Parece pessoal, poético... e um pouco suspeito.

O que é estranho:

- A loja tem poucas ou nenhumas avaliações de clientes fora do seu próprio site.

- O histórico do domínio é novo ou está associado a queixas de burla.

- Alguns compradores relatam que pagaram mas nunca receberam as suas encomendas, ou que receberam imitações de má qualidade e produzidas em massa.

Dicas profissionais:

- Verifique o site no ScamAdviser.com antes de comprar.

- Verifique se existe uma página "Sobre" com detalhes verificáveis (morada, registo comercial real, informações de contacto).

- Pesquise a marca no Google + "scam" ou "review" para ver o que os outros estão a dizer.

- Se parecer Etsy, mas custar como Temu, pesquise mais antes de clicar em Adicionar ao carrinho.

Alerta de fraude de bónus: os textos "Tentativa de entrega falhada" estão de volta

A configuração:

Recebe um texto a dizer que a sua encomenda não pôde ser entregue devido a um problema de endereço. Há um link para "remarcar" ou pagar uma pequena taxa de nova entrega.

O que é estranho:

- Não estava à espera de uma entrega.

- O número de rastreio é genérico ou inexistente.

- O link pede informações de pagamento e dados pessoais.

Dicas profissionais:

- Verifique diretamente com o seu fornecedor de serviços de entrega - nunca clique em links em textos não solicitados.

- Os burlões falsificam frequentemente nomes de transportadoras legítimas como a DHL, Australia Post ou FedEx.

- Use seu aplicativo ou conta de rastreamento para verificar as entregas.

Conclusão: Os burlões querem a sua confiança, não apenas as suas informações

Quer se trate de uma companhia aérea que admite uma violação, de um banco que se faz passar por outra pessoa ou de um site de jóias com um brilho suspeito, as burlas hoje em dia nem sempre têm um aspeto duvidoso. São concebidos para parecerem reais. Para parecerem seguros. E é exatamente isso que os torna perigosos.

Portanto, aqui está a sua regra de sobrevivência:

Pausa antes de clicar.

Verificar antes de agir.

Comunica o que é suspeito - podes salvar outra pessoa.

Se você não tiver certeza, faça uma verificação rápida em ScamAdviser.com ou baixe o aplicativo ScamAdviser. É rápido, gratuito e pode sinalizar sites, números de telefone e carteiras duvidosos antes de cair na armadilha.

Porque num mundo cheio de perigos digitais disfarçados de oportunidades, um pouco de ceticismo é o seu superpoder.

Denuncie um golpe!

Você caiu em uma farsa, comprou um produto falsificado? Denuncie o site e avise outras pessoas!

Categorias de fraude

Ajuda & Informações

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Histórias Populares

Em poucas palavras: Uma boa VPN protege a sua privacidade com encriptação forte, uma política rigorosa de não registo de dados e protocolos rápidos como o WireGuard. As melhores VPNs também oferecem ampla cobertura de servidores, proteção contra vazamentos e aplicativos fáceis de usar para todos os dispositivos. Para 2025, os principais provedores são NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost e Mullvad - cada um se destacando em velocidade, segurança ou valor. Numa época em que cada clique é monitorizado, uma Rede Privada Virtual (VPN) já não é apenas um luxo - é uma ferramenta essencial para a privacidade e segurança digitais. Uma VPN funciona através da criação de um túnel seguro e encriptado entre o seu dispositivo e a Internet, ocultando o seu verdadeiro endereço IP e protegendo os seus dados sensíveis de olhares curiosos. Mas com centenas de fornecedores, como distinguir os seguros dos suspeitos? Este guia analisa as caraterísticas não negociáveis de uma VPN de qualidade e destaca os 7 serviços com melhor classificação para 2025. O que procurar numa boa VPN: os 4 pilares não negociáveis 1. Recursos de segurança rígidos Encriptação forte: AES-256, o padrão ouro. Protocolos seguros: OpenVPN, WireGuard, NordLynx, Lightway. Evite PPTP. Kill Switch: Garante que não há fugas acidentais de IP. Proteção contra fugas: Cobre DNS, IPv6 e WebRTC. 2. Práticas de privacidade verificadas Política de não registo: Sem rastreamento de atividades ou

Como proteger-se a si e à sua família após uma violação de dados Quando os seus dados caem em mãos erradas Acabou de receber aquela notificação aterradora? Ou talvez tenha reparado em atividade suspeita nas suas contas? Respire fundo. Uma violação de dados, o acesso não autorizado ou a exposição de dados sensíveis, protegidos ou confidenciais, é um evento profundamente perturbador. Pode mergulhá-lo num mundo de preocupações, acarretando riscos que vão desde perdas financeiras e roubo de identidade até um sofrimento emocional significativo e danos à reputação. Os números não mentem: de acordo com um relatório de 2024, o número de notificações de vítimas de violações de dados cresceu uns impressionantes 211% em relação ao ano anterior. Esta não é apenas uma ameaça distante; é uma dura realidade que muitos indivíduos enfrentam. Só este ano, vimos grandes organizações como a Adidas e a Qantas enfrentarem violações de dados de alto nível, que afectaram inúmeros clientes. Este facto sublinha uma verdade fundamental: ninguém é intocável. Por conseguinte, a ação estratégica é a única forma de minimizar o risco e proteger o seu futuro. Este guia é o seu plano de ação de emergência, concebido para o acompanhar em todas as etapas cruciais - desde a confirmação da violação até à fortificação da sua vida digital a longo prazo. Parte 1: Confirmar a violação e compreender os danos O primeiro passo é responder à pergunta de forma definitiv