Wie man im Jahr 2026 AI-generierte Phishing-E-Mails erkennt (Beyond Typos)

Autor: Adam Collins

Sie erhalten eine E-Mail von Ihrer Bank. Perfektes Logo. Keine Tippfehler. Ihr Name ist richtig geschrieben. Eine höfliche, aber dringende Aufforderung, Ihr Konto zu verifizieren. Es ist ein Betrug - und ohne diesen Leitfaden würden Sie es nie erfahren.

Im Jahr 2026 ist die alte Regel "Achten Sie einfach auf schlechte Grammatik" überholt. KI-gesteuertes Social Engineering hat eine Ära des "perfekten Phishings" geschaffen, in der betrügerische E-Mails praktisch nicht von legitimer Geschäftskorrespondenz zu unterscheiden sind. Die Anti-Phishing Working Group (APWG) berichtet, dass die Angriffe jetzt schneller, personalisierter und zunehmend automatisiert sind.

ScamAdviser meldete allein im ersten Quartal 2026 über 300.000 verdächtige Domains - ein Anstieg um 40 % im Vergleich zum Vorjahr. Die Bedrohung wird immer größer. Hier erfahren Sie, wie Sie die Trends bei Phishing-E-Mails 2026 erkennen können, bevor sie Sie überraschen.

Kurz und bündig

KI schreibt heute Phishing-E-Mails, die grammatikalisch einwandfrei und visuell überzeugend sind. So bleiben Sie im Jahr 2026 sicher:

- Überprüfen Sie die tatsächliche Domain des Absenders, nicht nur den Anzeigenamen (eines der größten Anzeichen für E-Mail-Spoofing).

- Scannen Sie niemals QR-Codes aus unaufgeforderten E-Mails (Quishing)

- Prüfen Sie auf SPF/DKIM PASS in den Kopfzeilen von E-Mails zur technischen Überprüfung

- Verwenden Sie einen Phishing-E-Mail-Prüfer wie ScamAdviser, um verdächtige Links zu überprüfen

- Behandeln Sie Dringlichkeit, Angst oder Panik als automatisches Warnsignal

- Wenn Sie auf einen verdächtigen Link geklickt haben, trennen Sie sofort die Verbindung und ändern Sie Ihre Passwörter von einem anderen Gerät aus.

Moderne rote Flaggen: Was sich im Jahr 2026 geändert hat

1. KI-perfekte Prosa

Betrüger verwenden jetzt Large Language Models (LLMs), um fehlerfrei zu schreiben. Die Federal Trade Commission (FTC) warnt, dass professionelles Branding und perfekter Satzbau bei Betrügern heute Standard sind - und nicht mehr außergewöhnlich. Eine ausgefeilte E-Mail ist nicht länger ein Zeichen von Legitimität.

Beispiele für AI-Phishing-E-Mails:

- Die Masche mit dem "internen Projekt": Eine E-Mail, die auf ein echtes Projekt verweist, an dem Sie arbeiten (von LinkedIn abgeschöpft) und Sie auffordert, ein PDF mit einem "aktualisierten Budget" zu prüfen.

- Der "Benefits Election"-Betrug: Eine perfekt getimte E-Mail der Personalabteilung während der eigentlichen Anmeldefrist Ihres Unternehmens, die zu einem gefälschten Anmeldeportal führt.

Worauf Sie stattdessen achten sollten: ungewöhnliche Anfragen, unerwartete Dringlichkeit und falsche Domains (siehe unten).

2. Quishing - QR-Code-Phishing

Da Sicherheitsfilter nur schwer Bilder scannen können, betten Angreifer bösartige QR-Codes direkt in E-Mails ein. Sie behaupten in der Regel, Sie müssten "Scannen, um Ihre Identität zu überprüfen" oder "Scannen, um Ihre Belohnung zu erhalten".

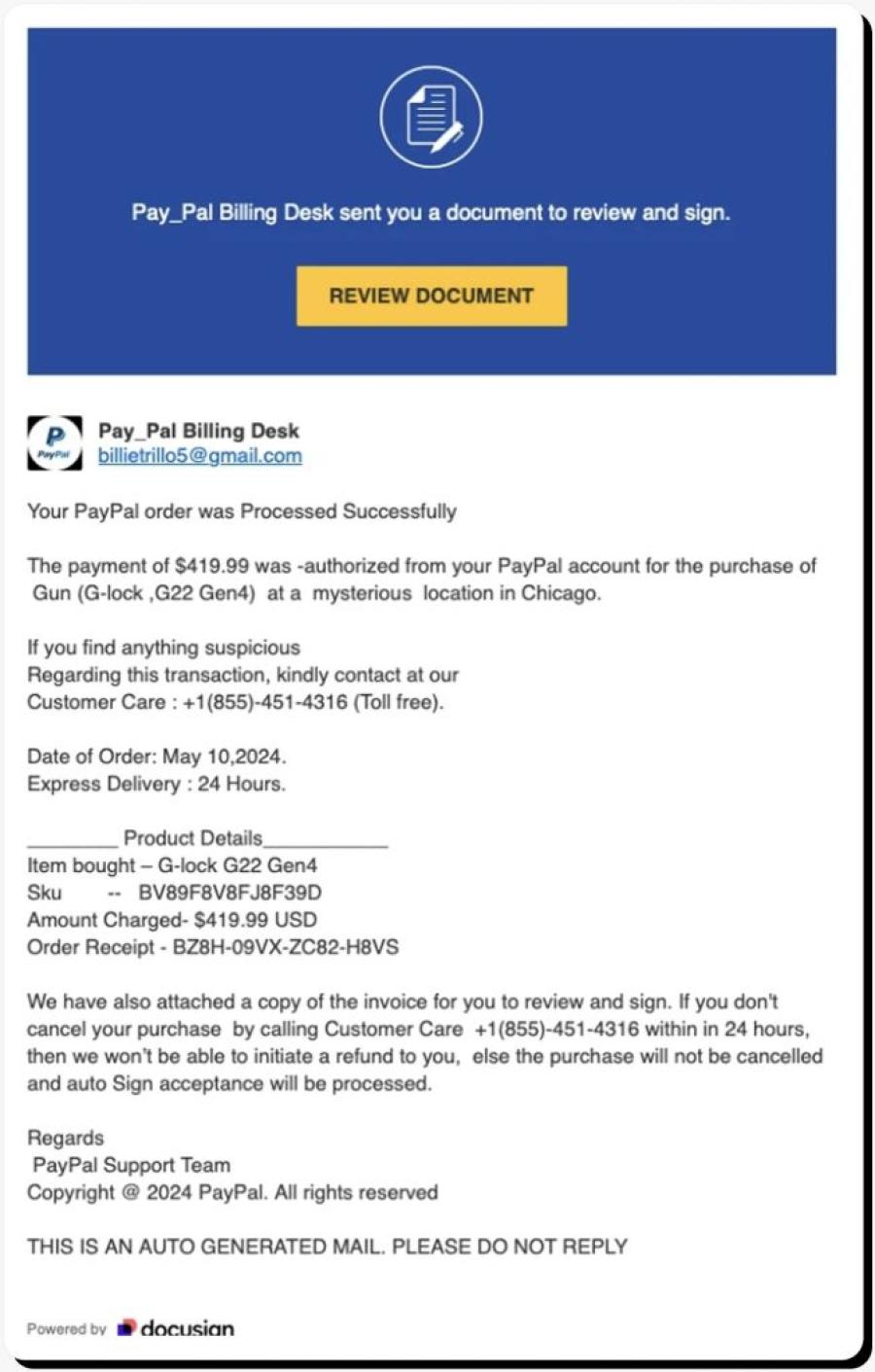

Beispiel aus der realen Welt

Anfang 2026 gaben sich Betrüger als DocuSign aus, mit einwandfreiem Branding, einer überzeugenden Domain (docusign-secure.io) und einem eingebetteten QR-Code. Mehr als 14.000 Menschen scannten den Code innerhalb von 48 Stunden, bevor er markiert und entfernt wurde.

Regel: Scannen Sie niemals einen QR-Code aus einer unaufgeforderten E-Mail. Wenn Sie sich vergewissern müssen, geben Sie die Webadresse des Unternehmens manuell ein.

3. Die Subdomain-Falle

Angreifer basteln lange, überzeugende URLs, die die echte Domäne verbergen. Die wichtigste Regel: Lesen Sie die Domäne von rechts nach links, vom ersten Schrägstrich (/) an rückwärts.

| ❌ Betrugs-URL | ✅ Legitime URL |

| amazon.de.sicherheitsupdate.io | amazon.de. |

| paypal-secure.login-verify.net | paypal.de |

| microsoft365.auth-check.co | microsoft.com |

In den obigen Betrugs-URLs ist die echte Domain alles nach dem letzten Punkt vor dem Schrägstrich - z. B. security-update.io, nicht Amazon.

Technische Sichtung: Erkennen von Anzeichen für E-Mail-Spoofing

Eine legitime Unternehmens-E-Mail zeigt SPF: PASS und DKIM: PASS in ihren Kopfzeilen. Wenn Sie FAIL oder SOFTFAIL sehen, ist der Absender mit ziemlicher Sicherheit gefälscht.

So prüfen Sie in Google Mail:

- Öffnen Sie die E-Mail und klicken Sie auf das Drei-Punkte-Menü (⋮) oben rechts

- Wählen Sie "Original anzeigen".

- Suchen Sie nach den Zeilen: SPF: PASS / FAIL und DKIM: PASS / FAIL am oberen Rand

In Outlook: Datei → Eigenschaften → Internet-Header → scrollen, um SPF- und DKIM-Ergebnisse zu finden.

Die 3-Sekunden-Regel zur Überprüfung

Bevor Sie mit einer E-Mail interagieren, führen Sie diese kurze Überprüfung durch:

1 Überprüfen Sie den Absender

Stimmt die tatsächliche E-Mail-Domäne (z. B. @scamadviser.com) genau überein - nicht nur der Anzeigename?

2 Bewegen Sie sich, klicken Sie nicht

Stimmt die URL-Vorschau in Ihrem Browser mit der offiziellen Website überein? Prüfen Sie von rechts nach links.

3 Prüfen Sie die Emotionen

Nutzt die E-Mail Angst, Gier oder Panik, um eine sofortige Handlung zu erzwingen? Das ist der Auslöser.

Checkliste: Ist Ihre E-Mail ein 2026 Phish?

Verwenden Sie diese Checkliste, bevor Sie auf einen Link klicken oder eine in einer E-Mail geforderte Aktion ausführen:

☑ Überprüfung des Anzeigenamens

- Stammt "Microsoft" tatsächlich von einer @microsoft.com-Adresse? Klicken Sie mit der rechten Maustaste auf den Absendernamen, um die wirkliche Adresse zu sehen.

☑ Der Schwebetest

- Zeigt der Link auf die offizielle Website oder auf eine verdächtige/verkürzte URL (z. B. bit.ly, eine Subdomain-Falle)?

☑ Unerwarteter MFA-Push

- Haben Sie eine Push-Benachrichtigung erhalten, in der Sie aufgefordert werden, eine Anmeldung zu genehmigen, die Sie nicht veranlasst haben? Lehnen Sie diese sofort ab.

☑ Erzwungene Dringlichkeit

- Wird damit gedroht, "Ihr Konto zu löschen" oder den "Zugang zu sperren" innerhalb von Stunden? Dringlichkeit ist eine Manipulationstaktik.

☑ QR-Code-Aufforderung

- Werden Sie unaufgefordert aufgefordert, einen QR-Code zu scannen? Scannen Sie ihn nicht.

☑ SPF/DKIM-Prüfung

- Prüfen Sie die Kopfzeilen der E-Mail, wenn Sie einen Verdacht haben. Ein FAIL-Ergebnis bestätigt, dass es sich um eine Fälschung handelt.

Kann eine Phishing-E-Mail Ihre Daten ohne Kennwort stehlen?

Ja. Moderne Session-Hijacking-Angriffe können Ihre Browser-Cookies oder aktiven Anmeldetoken stehlen, indem sie Sie einfach auf einen bösartigen Link klicken lassen. So können Angreifer in Ihr Konto eindringen, selbst wenn Sie die Multi-Faktor-Authentifizierung (MFA) aktiviert haben. Bewegen Sie den Mauszeiger immer über Links, bevor Sie darauf klicken, um deren Ziel zu überprüfen.

Sofortige Wiederherstellungsschritte: Wenn Sie auf einen Phishing-Link geklickt haben

Handeln Sie schnell - Schnelligkeit ist wichtig:

- Trennen Sie sofort die Verbindung - trennen Sie Ihr Gerät vom Internet (Wi-Fi und mobile Daten), um eine mögliche Datenexfiltration zu verhindern.

- Verwenden Sie ein sauberes Gerät - ändern Sie auf einem separaten, nicht betroffenen Gerät Ihre Kennwörter und setzen Sie Ihre MFA-Schlüssel für alle verknüpften Konten zurück.

- Scannen Sie nach Malware - führen Sie einen vollständigen Malware-Scan auf dem betroffenen Gerät durch, bevor Sie es wieder anschließen.

- Rüsten Sie auf phishing-resistente MFA um - die CISA empfiehlt den Wechsel zu FIDO2-Sicherheitsschlüsseln (z. B. YubiKey) als stärkstem verfügbaren Schutz.

- Melden Sie den Vorfall - erstatten Sie Meldung unter ReportFraud.ftc.gov und benachrichtigen Sie Ihre Bank oder alle betroffenen Dienstanbieter.

Häufig gestellte Fragen

Woher weiß ich, ob eine E-Mail ein Betrug ist, wenn sie keine Tippfehler enthält?

Im Jahr 2026 sind KI-generierte Betrugs-E-Mails grammatikalisch einwandfrei. Anstatt nach Tippfehlern zu suchen, sollten Sie die tatsächliche E-Mail-Domäne des Absenders überprüfen (nicht den Anzeigenamen), nach einem erzwungenen Gefühl der Dringlichkeit Ausschau halten und prüfen, ob das Linkziel mit der offiziellen Website übereinstimmt. Wenn einer dieser drei Punkte nicht zutrifft, sollten Sie die E-Mail als verdächtig einstufen.

Was ist Quishing und wie kann ich mich schützen?

Quishing ist Phishing, das über QR-Codes durchgeführt wird. Es umgeht E-Mail-Sicherheitsfilter, weil es keinen Textlink zu scannen gibt - nur ein Bild. So bleiben Sie sicher: Scannen Sie niemals einen unerwarteten QR-Code aus einer E-Mail. Wenn Sie sich vergewissern müssen, verwenden Sie eine sichere Scanner-App, die eine Vorschau der Ziel-URL anzeigt, bevor Sie sie öffnen, oder geben Sie die Adresse der Unternehmenswebsite einfach manuell in Ihren Browser ein.

Was ist die Subdomain-Falle?

Angreifer erstellen URLs, die auf den ersten Blick legitim aussehen, aber eine versteckte Domain enthalten. Beispiel: amazon.com.security-update.io scheint auf Amazon zu verweisen, aber die echte Domain ist security-update.io. Um eine URL zu entschlüsseln, lesen Sie sie von rechts nach links, beginnend mit dem ersten Schrägstrich - die echte Domäne ist das letzte Segment vor diesem Schrägstrich.

Was sollte ich tun, wenn ich auf einen Phishing-Link geklickt habe?

Trennen Sie Ihr Gerät sofort vom Internet, um die Datenexfiltration zu verhindern. Ändern Sie dann auf einem anderen, sauberen Gerät Ihre Kennwörter und setzen Sie Ihre MFA-Schlüssel zurück. Führen Sie einen vollständigen Malware-Scan auf dem betroffenen Gerät durch, bevor Sie es wieder anschließen. Melden Sie schließlich den Vorfall unter ReportFraud.ftc.gov und benachrichtigen Sie Ihre Bank oder alle relevanten Dienstanbieter.

Bleiben Sie den Betrügern einen Schritt voraus

Im Jahr 2026 ist Ihre beste Verteidigung eine gesunde Portion Skepsis - und die Gewohnheit, sich zu vergewissern, bevor Sie klicken. ScamAdviser analysiert Millionen von Websites und E-Mails, um Ihnen zu helfen, sich zu schützen. Wenn Ihnen etwas komisch vorkommt, vertrauen Sie Ihrem Instinkt und überprüfen Sie es auf ScamAdviser.com, bevor Sie etwas unternehmen.

Adam Collins (aus Sicherheits- und Datenschutzgründen nicht sein richtiger Name) ist ein Cybersicherheitsforscher bei ScamAdviser mit über vier Jahren Erfahrung an der digitalen Front. Er hat mehr als 1.500 Tage damit verbracht, Tausende von verdächtigen Plattformen und aufkommende Betrugstrends zu analysieren, und übersetzt komplexe Betrügereien in umsetzbare Ratschläge für Verbraucher. Adams Mission ist einfach: die roten Fahnen aufzudecken, damit Sie sich ohne Angst im Internet bewegen können.

Melden Sie einen Betrug!

Sind Sie auf eine Falschmeldung hereingefallen und haben ein gefälschtes Produkt gekauft? Melden Sie die Seite und warnen Sie andere!

Betrugskategorien

Hilfe und Informationen

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Beliebte Geschichten

Kurz und bündig: Ein gutes VPN schützt Ihre Privatsphäre mit starker Verschlüsselung, einer strikten No-Logs-Politik und schnellen Protokollen wie WireGuard. Die besten VPNs bieten außerdem eine breite Serverabdeckung, Schutz vor Lecks und benutzerfreundliche Apps für alle Geräte. Für das Jahr 2025 sind die Top-Anbieter NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost und Mullvad - jeder von ihnen zeichnet sich durch seine Geschwindigkeit, Sicherheit oder seinen Wert aus. In einem Zeitalter, in dem jeder Klick verfolgt wird, ist ein virtuelles privates Netzwerk (VPN) nicht mehr nur ein Luxus, sondern ein unverzichtbares Werkzeug für digitale Privatsphäre und Sicherheit. Ein VPN baut einen sicheren, verschlüsselten Tunnel zwischen Ihrem Gerät und dem Internet auf, maskiert Ihre echte IP-Adresse und schützt Ihre sensiblen Daten vor neugierigen Blicken. Aber wie kann man bei Hunderten von Anbietern die sicheren von den verdächtigen unterscheiden? In diesem Leitfaden werden die unverzichtbaren Merkmale eines hochwertigen VPNs aufgeführt und die 7 besten Dienste für 2025 vorgestellt. Worauf Sie bei einem guten VPN achten sollten: Die 4 unverzichtbaren Säulen 1. Zuverlässige Sicherheitsmerkmale Starke Verschlüsselung: AES-256, der Goldstandard. Sichere Protokolle: OpenVPN, WireGuard, NordLynx, Lightway. Vermeiden Sie PPTP. Kill-Schalter: Sorgt dafür, dass keine versehentlichen IP-Lecks auftreten. Leck-Schutz: Deckt DNS, IPv6 und WebRTC ab. 2. Geprüfte Datenschutzpraktiken No-Logs-Richtlinie: Keine Verfolgung von Aktivitäten oder Metadaten. Unabhängige Audits: Verifizierung durch Dritte. Sichere Gerichtsbarkeit: Bevorzugt Länder außerhalb der 5/9/14 Eyes-Allianzen. 3. Hochgeschwindigkeitsleistung Schnelle Protokolle: WireGuard und ähnliche. Großes Server-Netzwerk: Weniger Üb

Wie Sie sich und Ihre Familie nach einer Datenpanne schützen können Wenn Ihre Daten in die falschen Hände geraten Haben Sie gerade diese erschreckende Benachrichtigung erhalten? Oder haben Sie verdächtige Aktivitäten in Ihren Konten festgestellt? Atmen Sie tief durch. Eine Datenpanne, d. h. der unbefugte Zugriff auf oder die Offenlegung von sensiblen, geschützten oder vertraulichen Daten, ist ein zutiefst beunruhigendes Ereignis. Es kann Sie in eine Welt voller Sorgen stürzen und Risiken mit sich bringen, die von finanziellen Verlusten und Identitätsdiebstahl bis hin zu erheblicher emotionaler Belastung und Rufschädigung reichen. Die Zahlen lügen nicht: Einem Bericht von 2024 zufolge ist die Zahl der Anzeigen von Opfern von Datenschutzverletzungen im Vergleich zum Vorjahr um atemberaubende 211 % gestiegen. Dies ist nicht nur eine ferne Bedrohung, sondern die harte Realität, mit der viele Menschen konfrontiert sind. Allein in diesem Jahr hatten große Unternehmen wie Adidas und Qantas mit öffentlichkeitswirksamen Datenschutzverletzungen zu kämpfen, von denen unzählige Kunden betroffen waren. Dies unterstreicht eine entscheidende Wahrheit: Niemand ist unantastbar. Daher ist strategisches Handeln die einzige Möglichkeit, das Risiko zu minimieren und Ihre Zukunft zu schützen. Dieser Leitfaden ist Ihr Aktionsplan für den Notfall, der Sie durch alle wichtigen Schritte führt - von der Bestätigung der Sicherheitsverletzung bis zur langfristigen Sicherung Ihres digitalen Lebens. Teil 1: Bestätigen der Sicherheitsverletzung und Erkennen des Schadens Der allererste Schritt besteht darin, die Frage definitiv zu beantworten: Wurden meine Daten kompromittiert, und wenn ja, in welchem Ausmaß? B