La estafa de la recuperación: La estafa que sigue a una estafa

Autor: De-Reviews.com Team

Una estafa de recuperación es uno de los tipos más peligrosos de fraude dirigido a personas que ya han sido estafadas. Estos estafadores se acercan a las víctimas afirmando que pueden ayudarles a recuperar el dinero perdido, pero en realidad son los mismos defraudadores o un nuevo grupo que se aprovecha de personas vulnerables. El objetivo es robar aún más dinero a víctimas que ya están afectadas emocional y económicamente por su primera pérdida.

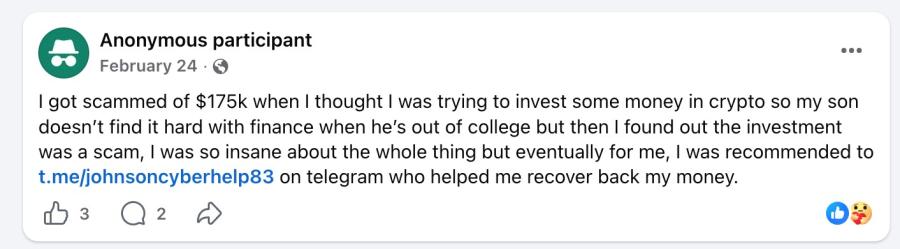

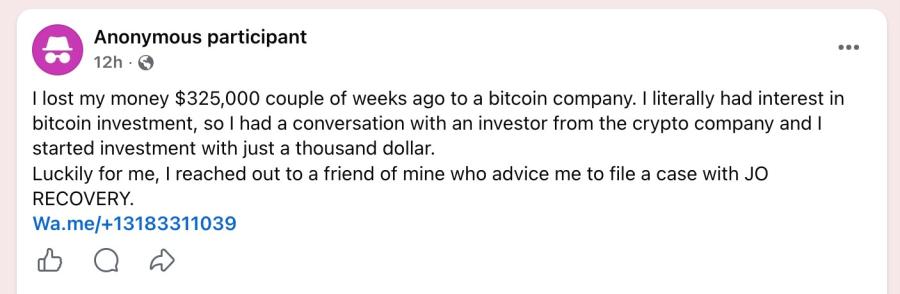

Las estafas de recuperación pueden aparecer en muchos lugares de Internet, como publicaciones en redes sociales, secciones de comentarios de artículos relacionados con estafas, mensajes privados, correos electrónicos o incluso aplicaciones de chat como WhatsApp y Telegram. Los estafadores suelen elaborar mensajes que parecen experiencias reales de víctimas anteriores, haciendo que sus afirmaciones parezcan creíbles. Incluso pueden proporcionar una dirección de correo electrónico o un número de teléfono del supuesto "experto en recuperación", animando a las víctimas a ponerse en contacto con él.

Por desgracia, estos estafadores nunca recuperan el dinero. En su lugar, explotan a las víctimas solicitándoles pagos por adelantado, información personal o incluso acceso remoto a los dispositivos. Una vez que la víctima accede, los estafadores desaparecen, dejándola en peor situación que antes.

Ejemplos de mensajes de estafa de recuperación:

A continuación se ofrecen ejemplos del tipo de mensajes utilizados para atraer a las víctimas:

"Todo el mundo debería tener cuidado, fue realmente doloroso cuando descubrí que había sido estafado por PRIMECFDs y Carlosfxtrade con más de 125.000 dólares, pero el Sr. Alfred Bernard me ayudó a recuperar mi capital invertido con mis ganancias. No dude en ponerse en contacto con él en su dirección de correo electrónico privado: alfredbernard 799 @ gmail . com para obtener ayuda."

"Estoy publicando esta revisión para advertir a otros acerca de las estafas de inversión cryptO que son cada vez más comunes en línea. Los estafadores suelen crear sitios web de aspecto profesional y se hacen pasar por expertos financieros para ganarse tu confianza.Te mostrarán ganancias falsas para animarte a invertir más m0ney, pero cuando intentas retirar tus fondos te exigen pagos adicionales como impuestos, tasas de verificación o cargos por retirada. Si se encuentra con algo así, deténgase inmediatamente y no envíe más dinero. Verifique siempre la legitimidad de cualquier plataforma de inversión y denuncie las actividades sospechosas a las autoridades competentes. Es bueno ver una revisión sobre este gran Hacker Brunoe Quick Hack, Si usted ha sido estafado por crypt0 inversión, No se asuste-usted no está solo. Brunoe Quick Hack Gracias a sus habilidades y persistencia, finalmente recuperé mi Crypt0 Contacto robado: BrunoeQuickHack (@) GMAIL.COM

WhatsApp +1705-(7842-635)

Manténgase seguro y siempre hacer su investigación antes de invertir en línea ".

Cómo funcionan las estafas de recuperación:

Los estafadores suelen utilizar listas de pringados, que contienen datos de personas que ya han perdido dinero en estafas anteriores. Se dirigen a estas personas con mensajes personalizados, haciendo que la víctima se sienta comprendida y esperanzada. Algunas tácticas habituales son:

- Afirmar que pueden recuperar el dinero perdido en una estafa anterior.

- Hacerse pasar por abogados, funcionarios del gobierno, fuerzas de seguridad o expertos en ciberseguridad.

- Solicitar pagos por adelantado, incluidos gastos de tramitación, impuestos o derechos de retención.

- Utilizar testimonios falsos o historias que muestren recuperaciones exitosas.

- Pedir a las víctimas que paguen con criptomonedas, tarjetas regalo o transferencias bancarias.

- Presionar a las víctimas para que mantengan la confidencialidad del proceso de recuperación.

En algunos casos, los estafadores se dirigen a las víctimas de criptomonedas con direcciones de monederos o herramientas de recuperación falsas, alegando que los fondos están bloqueados y que hay que pagar para liberarlos. Este método garantiza que las víctimas nunca recuperen su dinero.

Plataformas en las que aparecen las estafas de recuperación:

Las estafas de recuperación son cada vez más comunes en espacios en línea donde las víctimas de estafas anteriores hablan de sus experiencias. Algunos de los lugares más comunes son:

- Secciones de comentarios de sitios web que informan sobre estafas.

- Publicaciones en redes sociales en las que se advierte sobre estafas o se comparten experiencias de estafas.

- Mensajes de correo electrónico y mensajes directos que dicen ser de empresas de recobro.

- Aplicaciones de mensajería como WhatsApp, Telegram o SMS.

Los estafadores se posicionan estratégicamente en estos espacios para parecer dignos de confianza, a menudo utilizando datos personales de publicaciones públicas de las víctimas para ganar credibilidad.

Principales señales de advertencia de estafas de recuperación:

Las víctimas deben estar atentas a las siguientes señales de alerta:

- Contacto no solicitado de alguien que afirma ayudar a recuperar fondos perdidos anteriormente.

- Solicitud de honorarios por adelantado antes de iniciar cualquier trabajo de recuperación.

- Resultados garantizados, prometiendo que el dinero se recuperará sin falta.

- Métodos de pago inusuales, como criptomoneda, tarjetas regalo o transferencias bancarias.

- Presión para mantener el secreto, pidiendo a la víctima que no cuente nada a nadie sobre el proceso.

Ser capaz de reconocer estas señales de advertencia es fundamental para evitar ser víctima de una estafa de recuperación.

Cómo protegerse:

La prevención de las estafas de recuperación requiere vigilancia y una actuación cuidadosa. Los pasos clave incluyen:

- Nunca pague por servicios de recuperación. Las autoridades legítimas y las fuerzas del orden no cobran a las víctimas por investigar o recuperar los fondos perdidos.

- No facilite información personal, como números de cuentas bancarias, números de la Seguridad Social o credenciales de acceso, a nadie que afirme ser de ayuda.

- Verifique las identidades de forma independiente. Si alguien afirma ser un agente del gobierno, un abogado o un experto en recuperaciones, busque información de contacto oficial y confirme su legitimidad.

- Denuncie cualquier actividad sospechosa a las fuerzas de seguridad locales o a las autoridades de protección del consumidor.

- Póngase en contacto inmediatamente con su entidad financiera si ya ha enviado dinero a un presunto estafador de recuperaciones.

- Las organizaciones especializadas en la concienciación y prevención del fraude también pueden ofrecer orientación y apoyo a las víctimas.

Reflexiones finales:

Las estafas de recuperación son especialmente dañinas porque se dirigen a personas que ya son vulnerables después de haber sido estafadas una vez. Estas estafas se basan en la esperanza y la confianza para extraer aún más dinero e información personal. Las víctimas deben permanecer alerta, cuestionar cualquier oferta de recuperación no solicitada y verificarla siempre antes de actuar.

Recuerde, si alguien le promete recuperar sus fondos perdidos a cambio de una comisión o le pide que pague antes de realizar ningún trabajo, es casi seguro que se trata de una estafa. La concienciación, la verificación cuidadosa y la denuncia rápida son las defensas más eficaces contra estas estafas fraudulentas. Protéjase, manténgase informado y no permita que los estafadores se aprovechen de sus pérdidas anteriores.

Fuente de la imagen: Pixabay

Descargo de responsabilidad: Este artículo ha sido escrito por un colaborador de Scam Fighter. Si cree que el artículo contiene imprecisiones o necesita incluir información relevante, póngase en contacto con ScamAdviser.com a través de este formulario.

Reportar una estafa!

¿Te has enamorado de un engaño, has comprado un producto falso? ¡Reporte el sitio y advierta a otros!

Categorías de estafa

Ayuda e información

Top Safety Picks

Your Go-To Tools for Online SafetyDisclaimer: Some of the links here are affiliate links. If you click them and make a purchase, we may earn a commission at no extra cost to you.

- ScamAdviser App - iOS : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on iOS

- ScamAdviser App - Android : Your personal scam detector, on the go! Check website safety, report scams, and get instant alerts. Available on Android.

- NordVPN : NordVPN keeps your connection private and secure whether you are at home, traveling, or streaming from another country. It protects your data, blocks unwanted ads and trackers, and helps you access your paid subscriptions anywhere. Try it Today!

- Incogni : Incogni automatically removes your personal data from data brokers that trade in personal information online, helping reduce scam and identity theft risks without the hassle of manual opt-outs. Reclaim your privacy now!

Testimonios más populares

En pocas palabras: Una buena VPN protege tu privacidad con un cifrado potente, una estricta política de no registros y protocolos rápidos como WireGuard. Las mejores VPN también ofrecen una amplia cobertura de servidores, protección contra filtraciones y aplicaciones fáciles de usar para todos los dispositivos. Para 2025, los mejores proveedores son NordVPN, ExpressVPN, Surfshark, Proton VPN, Private Internet Access, CyberGhost y Mullvad, cada uno de los cuales destaca por su velocidad, seguridad o valor. En una época en la que se rastrea cada clic, una Red Privada Virtual (VPN) ya no es sólo un lujo, sino una herramienta esencial para la privacidad y la seguridad digitales. Una VPN funciona creando un túnel seguro y cifrado entre tu dispositivo e Internet, ocultando tu dirección IP real y protegiendo tus datos confidenciales de miradas indiscretas. Pero con cientos de proveedores, ¿cómo distinguir lo seguro de lo sospechoso? Esta guía desglosa las características no negociables de una VPN de calidad y destaca los 7 servicios mejor valorados para 2025. Qué buscar en una buena VPN: los 4 pilares no negociables 1. Características de seguridad blindadas Cifrado fuerte: AES-256, el estándar de oro. Protocolos seguros: OpenVPN, WireGuard, NordLynx, Lightway. Evite PPTP. Interruptor de corte: Garantiza que no se produzcan fugas accidentales de IP. Protección contra fugas: Cubre DNS, IPv6 y WebRTC. 2. Prácticas de privacidad verificadas Política No-Logs: No se rastrea la actividad ni los metadatos. Auditorías independientes: Verificación por terceros. Jurisdicción segura:

Cómo protegerse a sí mismo y a su familia tras una filtración de datos Cuando sus datos caen en las manos equivocadas ¿Acaba de recibir esa aterradora notificación? ¿O quizás ha notado actividad sospechosa en sus cuentas? Respire hondo. Una violación de datos, el acceso no autorizado o la exposición de datos sensibles, protegidos o confidenciales, es un acontecimiento profundamente inquietante. Puede sumirle en un mundo de preocupaciones, con riesgos que van desde las pérdidas económicas y el robo de identidad hasta la angustia emocional y el daño a la reputación. Las cifras no mienten: según un informe de 2024, el número de avisos de víctimas de filtraciones de datos ha crecido un asombroso 211% interanual. No se trata de una amenaza lejana, sino de una cruda realidad a la que se enfrentan muchas personas. Sólo este año, hemos visto cómo grandes organizaciones como Adidas y Qantas se enfrentaban a violaciones de datos de gran repercusión, que han afectado a innumerables clientes. Esto subraya una verdad fundamental: nadie es intocable. En consecuencia, la acción estratégica es la única forma de minimizar el riesgo y proteger su futuro. Esta guía es su plan de acción de emergencia, diseñado para guiarle a través de cada paso crucial, desde la confirmación de la violación hasta la fortificación de su vida digital a largo plazo. Primera parte: Confirmación de la brecha y comprensión de los